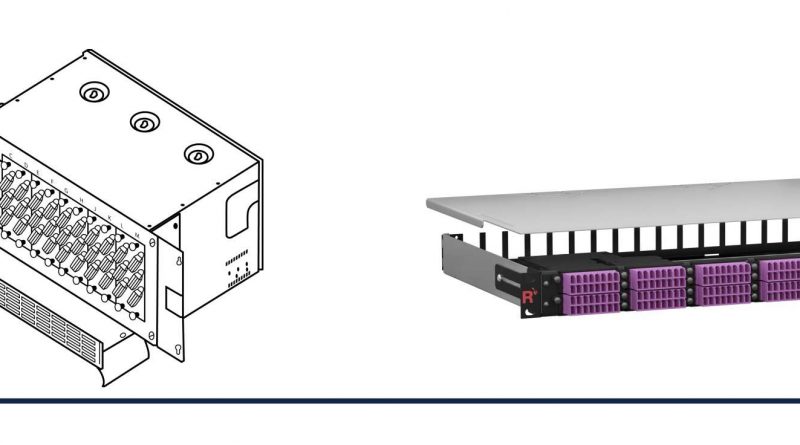

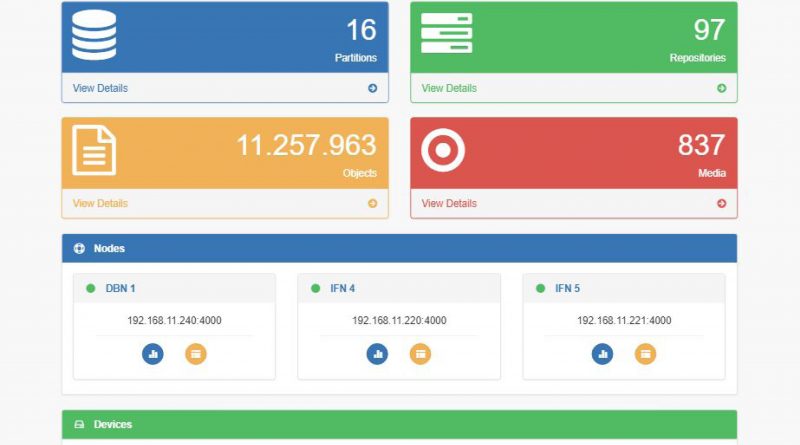

Engpässe im Netzwerk vermeiden durch den Einsatz von Performance Management Tools

Die Vorzüge der Digitalisierung können selbst die schärfsten Kritiker und Analog-Nostalgiker nicht von der Hand weisen. Zwar hat sich der Produktivitätsgewinn seit der Jahrtausendwende merklich verlangsamt (Quelle: OECD Studie), doch die Forscher führen diesen Effekt auf mangelndes Wissen und einen zögerlichen Einsatz von neuesten Entwicklungen der IT-Industrie zurück. Gleichzeitig zeigt die Studie aber auch, dass diejenigen Firmen, die sich um eine stetige Aktualisierung der eingesetzten Technik bemühen und ihre Mitarbeiter konsequent weiterbilden, weiterhin große Steigerungen der Produktivität pro geleisteter Arbeitsstunde verzeichnen.

Weiterlesen