Finnland positioniert sich als Vorreiter für die 6G-Ära

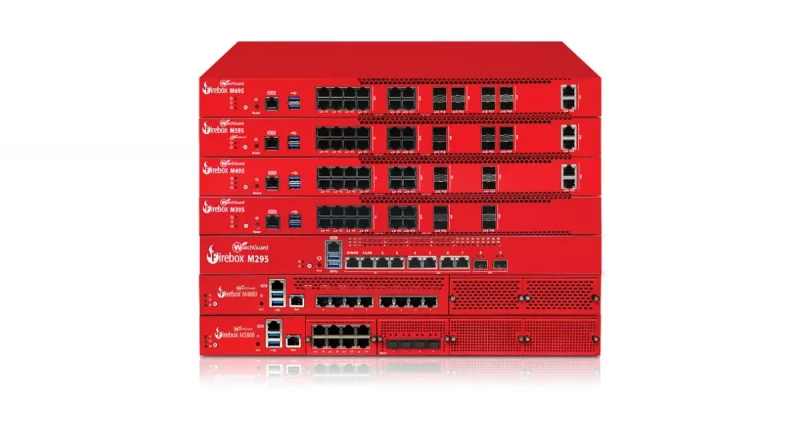

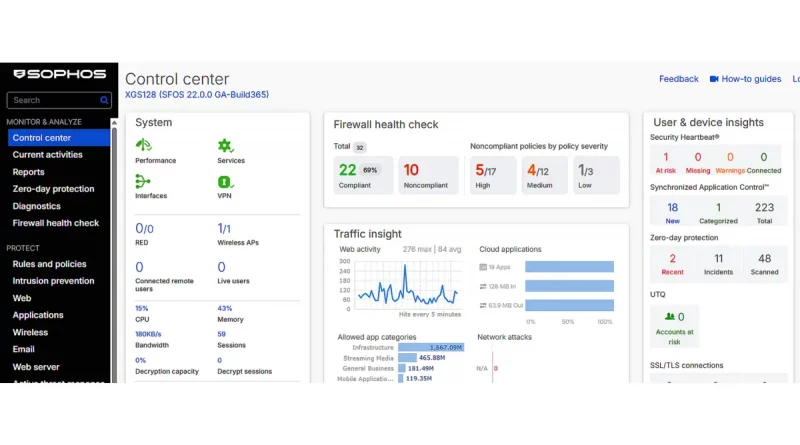

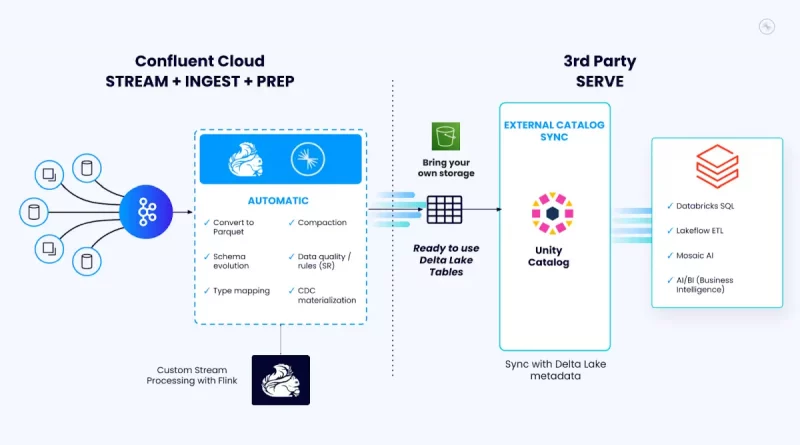

Während viele Länder noch intensiv am Ausbau von 5G arbeiten, richtet Finnland den Blick bereits auf die nächste Generation der Mobilkommunikation. Mit dem 2018 gestarteten Forschungsprogramm „6G Flagship“ hat sich das Land frühzeitig eine führende Position in der 6G-Entwicklung gesichert. Heute verfügt Finnland über ein nahezu einzigartiges End-to-End-Ökosystem, das von spezialisierten Chips über Netzwerkinfrastruktur und Cybersicherheit bis hin zu industriellen Anwendungen reicht. Dabei geht es längst nicht mehr nur um höhere Datenraten: 6G soll Netzwerke mit sensorischen Fähigkeiten ausstatten und ihnen ermöglichen, ihre Umgebung aktiv wahrzunehmen. Für deutsche Unternehmen eröffnet dies neue Möglichkeiten für Kooperationen in Forschung, Industrie und Technologieentwicklung.

Weiterlesen