Sichere Identitätsprüfung gegen Social Engineering: Specops stellt „Verified ID“ vor

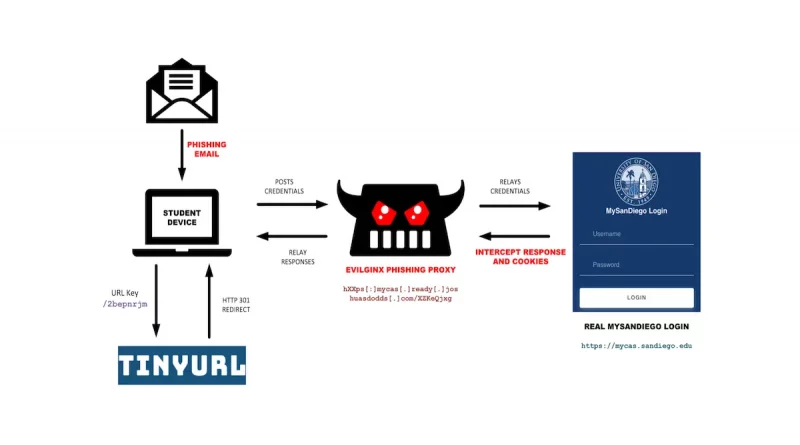

Cyberangriffe zielen zunehmend auf menschliche Schwachstellen in Unternehmen ab, insbesondere im Umfeld von Service Desks und Kontowiederherstellungsprozessen. Klassische Verifizierungsmethoden stoßen dabei immer häufiger an ihre Grenzen. Gleichzeitig verschärfen regulatorische Vorgaben die Anforderungen an sichere Identitätsprüfungen. Specops Software, ein Unternehmen von Outpost24, reagiert auf diese Entwicklung mit einer neuen Lösung. „Specops Verified ID“ soll Unternehmen dabei unterstützen, Identitäten zuverlässig und manipulationssicher zu verifizieren.

Weiterlesen