Mit HPC und KI-Erweiterungen die Energieprobleme der nächsten Generation lösen

Autor: Peter A. Panfil, Vice President of Global Power bei Vertiv

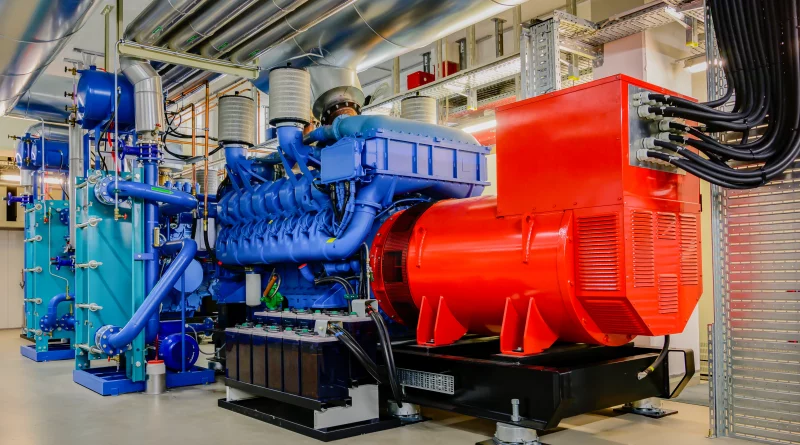

High-Performance-Computing (HPC) Workloads befinden sich im Aufwärtstrend und zeigen keine Anzeichen für eine baldige Verlangsamung. Wie Bloomberg berichtet, wird die generative KI bis 2032 ein Geschäft mit 1,3 Billionen US-Dollar Umsatz sein. Dagegen hat sich die IT-Performance von GPUs in nur 10 Jahren vertausendfacht. Dabei überholt die Entwicklung frühere Versionen immer schneller.

Während Workloads größer werden, stehen die Betreiber von Rechenzentren außerdem vor Problemen aufgrund zunehmender Schwankungen im Stromnetz aufgrund von Spannungsspitzen. Dies treibt sie zu Innovationen bei der Stromversorgung für ihre Rechenzentren an, damit ihre HPC-Workloads effizient unterstützt werden können.

Weiterlesen