Wibu-Systems launcht das neue CodeMeter Certificate Vault

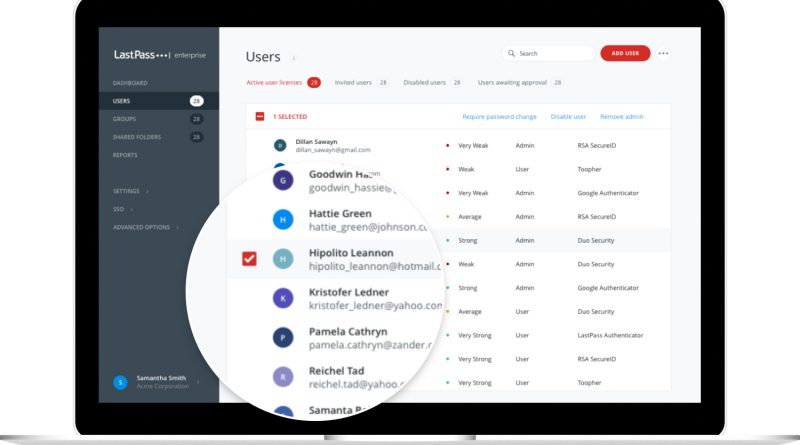

Mit der neuen Zertifikatslösung CodeMeter Certificate Vault biete Wibu-Systems ein neues Tool an. Das CodeMeter Certificate Vault soll den Umgang mit digitalen Zertifikaten verbessern und beschleunigen und zudem die Sicherheit erhöhen. . Das Tool ist PKCS#11-konform und arbeitet problemlos mit den Hardware Dongles von Code-Meter zusammen. Die Lösung wurde auch von AWS mit der AWS IoT Greengrass 2.12.0 qualifiziert.

Weiterlesen