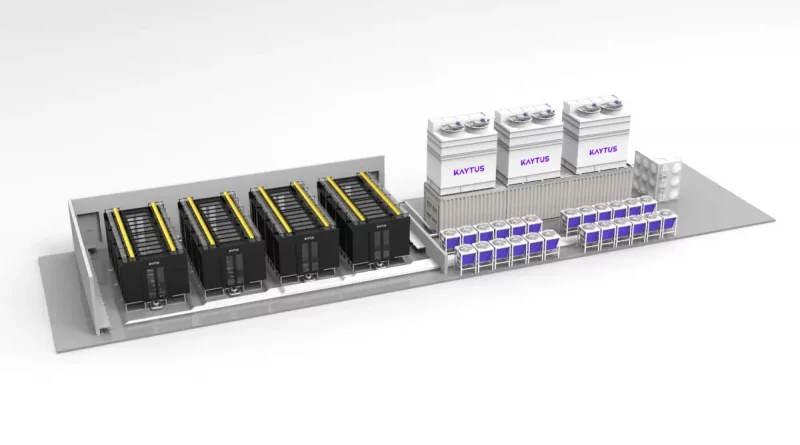

Rittal: Die AI-Ära braucht standardisierte Infrastruktur

Anlässlich des OCP EMEA Summit 2026 in Barcelona stellt Rittal eine standardisierte Infrastruktur in den Mittelpunkt. Im Zentrum steht die Frage, wie sich Rechenzentrumsinfrastruktur angesichts rasant wachsender Anforderungen durch künstliche Intelligenz neu organisieren lässt. Klassische Architekturen stoßen bei Leistungsdichte, Energiebedarf und Kühlung zunehmend an physikalische Grenzen. Gleichzeitig steigen die Erwartungen an Skalierbarkeit und Effizienz im globalen Betrieb. Vor diesem Hintergrund gewinnen modulare, standardisierte Systemansätze stark an Bedeutung.

Weiterlesen