Agentenbasierte KI im Browser: Chancen und Risiken für Unternehmen

KI-Browser agieren autonom und führen Aufgaben wie Surfen, Einkäufe oder Datenverarbeitung ohne direkte Benutzerinteraktion aus, was laut Andy Grolnick, CEO von Graylog, erhebliche Sicherheitsrisiken birgt. Sie umgehen menschliche Schutzmechanismen und können sensible Daten unbemerkt weitergeben, was die Angriffsfläche für Cyberangriffe deutlich vergrößert. Untersuchungen zeigen, dass KI-Agenten Schwachstellen in Datenerfassung, Entscheidungsfindung, Aufgabenverarbeitung und Datenspeicherung aufweisen, die gezielt ausgenutzt werden können. Grolnick empfiehlt Unternehmen, KI-Browser-Aktivitäten zu protokollieren, strikte Nutzungsrichtlinien zu etablieren, Verhaltenserkennung einzusetzen und regelmäßige Red-Team-Tests durchzuführen. Nur durch zentrale Überwachung, Echtzeitanalyse und Governance lassen sich die Risiken agentenbasierter KI im Unternehmensumfeld kontrollieren.

„Ich habe nichts angeklickt. Der Browser hat das von selbst gemacht.“ Mit dieser Aussage berichtete ein Sicherheitsanalyst, wie ein KI-gestützter Browser ohne Zustimmung auf sensible Daten zugriff. KI-Browser sollen den digitalen Alltag vereinfachen und wachsen laut Prognosen von 4 Milliarden US-Dollar 2024 auf fast 77 Milliarden US-Dollar 2034. Sie sind keine bloßen Suchwerkzeuge, sondern autonome Agenten, die Aufgaben mit minimalem menschlichen Aufwand erledigen.

„Das Versprechen ist einfach: Man sagt der KI, was sie tun soll, und sie erledigt es. Aber das Risiko ist ebenso einfach“, erklärt Andy Grolnick, CEO von Graylog. KI-Agenten handeln ohne Unsicherheit, Bauchgefühl oder Pausen, was menschliche Verteidigungsebenen wie vorsichtiges Prüfen von Links ersetzt.

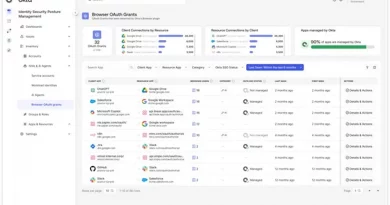

Sicherheitsstudien zeigen, dass KI-Browser sensible Daten ohne Zustimmung sammeln und übertragen. Untersuchungen von UCL, UC Davis und Mediterranea University belegen, dass Gesundheits-, Finanz- und private Daten betroffen sind. Laut dem R Street Institute bestehen vier Angriffspunkte: Datenerfassung, Entscheidungsfindung, Aufgabenausführung und Datenspeicherung. Jede Schicht kann durch Prompt-Injection, Datenvergiftung oder unbefugten Zugriff kompromittiert werden, wobei die Speicherschicht besonders gefährdet ist.

Die Geschwindigkeit der Bedrohungen übersteigt die menschliche Reaktionsfähigkeit. Grolnick betont, dass ein einziger erfolgreicher Exploit Tausende Nutzer gleichzeitig betreffen kann. Forscher von Brave zeigten anhand des Comet-KI-Browsers, wie durch eine bösartige Eingabeaufforderung in Reddit-Komentaren Gmail-Konten übernommen wurden – ohne Nutzerinteraktion.

Grolnick empfiehlt vier zentrale Maßnahmen für Unternehmen:

- KI-Aktivitäten protokollieren: Surfverhalten, Anmeldungen, Datenzugriffe und automatisierte Aufgaben nachvollziehbar aufzeichnen.

- Strenge Nutzungsrichtlinien: Bestimmen, welche Aufgaben KI-Browser ausführen dürfen, und menschliche Genehmigung für risikoreiche Aktionen verlangen.

- Verhaltenserkennung implementieren: Auf ungewöhnliche Anmeldemuster, unerwartete Downloads oder abweichende Zugriffe achten.

- Regelmäßige Red-Team-Tests: KI-spezifische Bedrohungen wie Prompt-Injection simulieren und Lücken schließen.

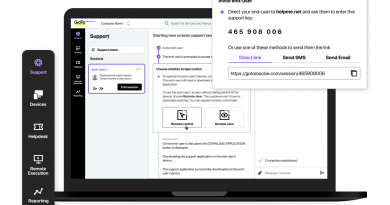

Zentrale Überwachung ist entscheidend, da KI-Browser Hunderte Entscheidungen pro Minute treffen. Graylog konsolidiert Endpunkt-, Netzwerk- und Cloud-Daten, erkennt Anomalien in Echtzeit und unterstützt Sicherheitsteams bei der Abwehr. Agentenbasierte KI breitet sich schnell aus, und nur Unternehmen mit proaktiven Governance- und Überwachungsmaßnahmen können Risiken beherrschen.

Mehr Informationen: https://graylog.org