Vom Sprint zum Marathon

Autor/Redakteur: Anna Convery-Pelletier, Chief Marketing Officer bei Radware/gg

In den letzten Monaten hat sich die Unternehmens-IT blitzschnell verändert. Sicherheitsexperten mussten ebenso schnell reagieren. Doch viele der Veränderungen werden bleiben, Angreifer ihre Attacken verfeinern und ausweiten. Bei der Absicherung von Unternehmensnetzen treten daher langfristige Konzepte an die Stelle schneller Notlösungen – auf den Sprint folgt der Marathon.

Als die Pandemie um sich griff, arbeiteten plötzlich weltweit Hunderte von Millionen von Arbeitnehmern von zu Hause aus. Der zunehmende Internet-Verkehr kommt aber nicht nur von der zunehmenden Heimarbeit, sondern auch von einer Zunahme von Online-Video-Streaming und Spielen durch die neuen Remote-Arbeiter.

Die Unternehmen mussten ihre Anwendungsverfügbarkeit und Sicherheits-Perimeter über Nacht erweitern und umgestalten, um dem Anstieg des externen Anwendungsverkehrs und den gestiegenen Sicherheitsanforderungen zu begegnen. Bei Radware wandten sich in dieser Zeit viele unserer großen Unternehmenskunden an uns, um sich beraten zu lassen, wie unter diesen extremen Bedingungen die Geschäftskontinuität mit minimalen Unterbrechungen aufrechterhalten werden kann.

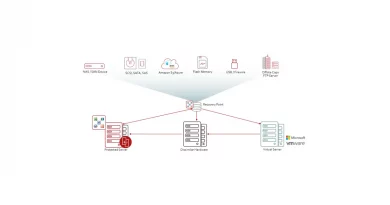

Cloud-Anbieter können praktisch unbegrenzte Skalierbarkeit bieten, und wir beobachten, dass viele Unternehmen ihre Investitionen in öffentliche Umgebungen beschleunigen. Gleichzeitig hat die Zunahme des Arbeitens von zu Hause aus die Angriffsfläche erweitert, da mehr Menschen von Desktops aus in ungesicherten Heimnetzwerken arbeiten.

Diese Trends werden andauern. Und es ist an der Zeit, dass Sicherheitsteams langfristige Strategien entwickeln.

Angreifer nutzen das Chaos aus

Leider sahen die Business-Continuity-Pläne vieler Unternehmen die Auswirkungen der Pandemie nicht vor. Vielmehr konzentrierten sie sich auf Katastrophen, die zwar Standorte offline nehmen konnten, es ihnen aber erlaubten, an Backup-Standorten zu arbeiten. Da viele Organisationen unvorbereitet waren, haben die Angreifer ihre Anstrengungen verstärkt, und eine Reihe von Trends werden sich wahrscheinlich auch in Zukunft fortsetzen:

Erwarten Sie mehr Zero-Day-Angriffe. Die meisten Hacker verfügen nicht über die technischen Fähigkeiten, um Zero-Day-Schwachstellen auszunutzen. Stattdessen kaufen sie in der Regel Werkzeuge von Gruppen des organisierten Verbrechens. Aber wir sehen mehr Zero-Day-Angriffe gegen hochrangige Ziele, insbesondere im Zusammenhang mit dem Diebstahl von geistigem Eigentum. Das zeigt uns, dass finanziell gut ausgestattete Gruppen der organisierten Kriminalität und Einbruchsteams auf nationalstaatlicher Ebene (die einzigen Gruppen, die wahrscheinlich Zugang zu Zero-Day-Hacks haben) das Chaos in der Unternehmens-IT ausnutzen.

DDoS-Angriffe werden wahrscheinlich immer häufiger vorkommen. Im März etwa haben unsere DDoS-Systeme (Distributed Denial-of-Service) zur Abwehr von DDoS-Angriffen in der Cloud gegen weltweit 300.000 Angriffe Verteidigungsmaßnahmen ergriffen, was einer Verdoppelung dieser Zahl gegenüber Februar entspricht. Die zunehmende Abhängigkeit von SSL (Secure Sockets Layer)-Verbindungen könnte es einfacher machen, erfolgreiche Angriffe mit weniger Ressourcen zu starten, da die Ressourcen, die der Server für die Abwicklung des Handshakes benötigt, wesentlich größer sind als die vom Initiator benötigten.