Security-Löcher stopfen: Domain Name System kämpft in der ersten Reihe

Autor/Redakteur: Felix Blank, Senior Manager Solutions Architects CEUR bei Infoblox/gg

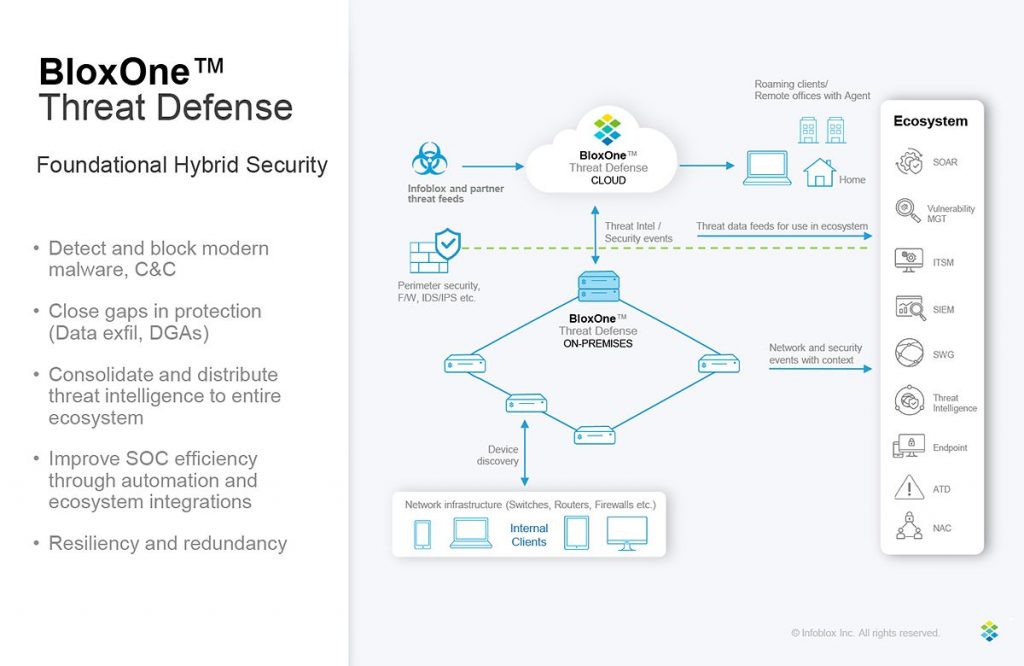

CISOs sind frustriert: Um die komplexe IT-Landschaft in ihren Unternehmen abzusichern, sind sie gezwungen, auf eine Fülle an Security-Tools zu setzen. Doch während ein Teil des Netzwerks gut geschützt ist – einiges gar doppelt und dreifach – klaffen an anderen Stellen Sicherheitslücken auf, die so gut wie gar nicht überwacht werden. Um aus der Frustration zu gelangen, gilt es für CISOs zwei Dinge zu unternehmen: Zum einen müssen sie alle eingesetzten Tools und Verteidigungsstrategien neu bewerten. Welche sind in der heutigen Umgebung überhaupt sinnvoll? Bei welchen entstehen durch Überschneidungen nur noch größere Sicherheitslücken? Zum anderen müssen CISOs alle vorhandenen Ressourcen auf bessere Möglichkeiten zur Absicherung untersuchen. Zu den am meisten übersehenen Ansätzen gehören DNS-Analysen. Welche Vorteile aber hat gerade der Einsatz des Domain Name Systems?

Vom Netzwerk zum Security-Tool

Historisch gesehen liegt das Domain Name System, kurz DNS, meist in den Händen der Netzwerkmanager. Doch die Zeiten haben sich geändert. Auch SOCs sollten ungefilterten Zugriff auf alle DNS-Einträge haben. Warum? Weil DNS in der heutigen Bedrohungslandschaft der beste Freund eines CISOs sein kann. Es bietet umfassende, unternehmensweiten Erkennungs- und Kontrollmechanismen, die kein anderes Tool so bereitstellen kann.

Mehr als Namensauflösung

Das DNS wird nämlich häufig nur als die Grundlage der Nameserver des Internets betrachtet. Dabei kann das Domain Name System hervorragend in der ersten Reihe der Verteidigung kämpfen. Denn da jede Kommunikation zwischen Servern über das DNS läuft, können die meisten Angreifer hier direkt erkannt und aufgehalten werden.

Rund 90 Prozent der Malware nutzt in irgendeiner Form DNS. Beispielsweise haben Cyberkriminelle das Domain Name System als guten Weg für Daten-Exfiltration oder als Kommunikationsweg von Botnets und Malware mit Command&Control Servern entdeckt. Auch im Fall des SolarWinds-Hacks spielten DNS-Anfragen eine entscheidende Rolle.

DNS für Security nutzen

Aber welchen Unterschied kann eine DNS-Analyse in Sachen Sicherheit machen? Die NSA hat im Sommer 2020 in den USA ein Pilotprogramm gestartet, um die Verteidigungsindustrie der USA gegen Malware zu stärken. Der Test konzentrierte sich ausschließlich auf den DNS-Schutz. Laut Anne Neuberger, Leiterin des Cybersecurity Directorate der NSA „hat die Analyse ergeben, dass die Verwendung von Secure DNS bei 92 Prozent der Malware-Angriffe Wirkung zeigen würde.“

Selbst die modernsten Verteidigungstaktiken von heute können nicht replizieren, was DNS leisten kann, insbesondere bei der Bekämpfung eines großen Angriffs. Der große Vorteil dabei: DNS liefert sofortige Sichtbarkeit.

Somit ist DNS eine gute Grundlage für umfassende Netzwerk-Sicherheit. Dabei ist das interne DNS der Zugang zu den Netzwerkressourcen und -protokollen. Diese stellen alle wichtigen Informationen über Angriffe jeder Art zur Verfügung. CISOs, die das DNS und damit diese Sichtbarkeits- und Kontrollinformationen nutzen, habe hier die Möglichkeit, Bedrohungen früher zuerkennen und automatisiert zu reagieren. Das „Wer, Was, Wann, Wo und Warum“ des Netzwerkzugriffs werden damit zu wertvollen Informationen über die Bedrohungslage. Als netzwerkinhärentes Tool müssen für eine DNS-Security-Lösung keine weiteren Netzwerk-Ressourcen bereitgestellt werden. Auch die Koordination durch ein Expertenteam entfällt.