Conrad Electronic bietet jetzt DIGITUS-10-Zoll-Switches

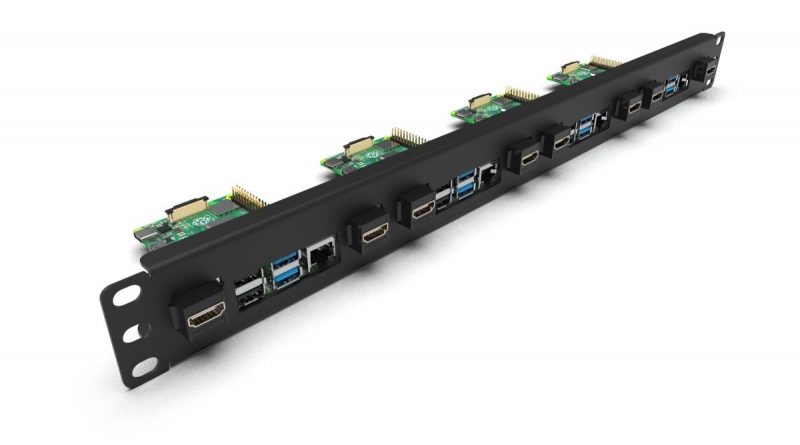

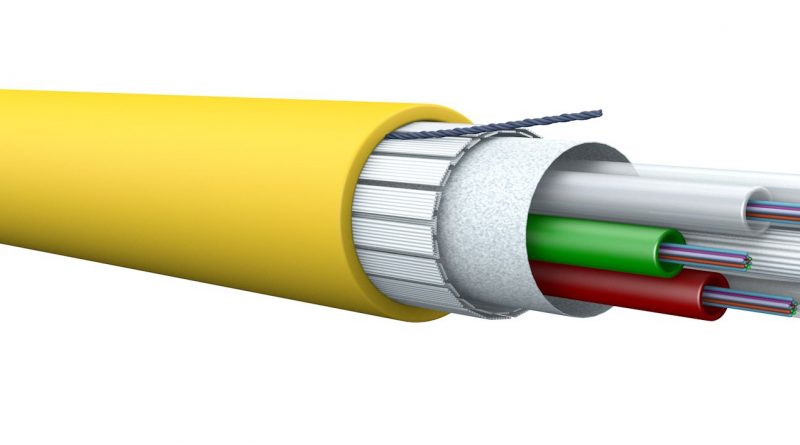

Die Netzwerktechnik gilt als Grundlage sämtlicher Dateninfrastrukturen. In der Regel kommt professionelle Netzwerktechnik im 19-Zoll-Format und wird in entsprechenden Serverschränken betrieben. An vielen Orten – nicht nur in kleinen Unternehmen – stehen solche Schränke aber nicht oder nur eingeschränkt zur Verfügung. Deswegen kommen in den genannten Szenarien oft Lösungen zum Einsatz, die im 10-Zoll-Format geliefert werden.

Weiterlesen