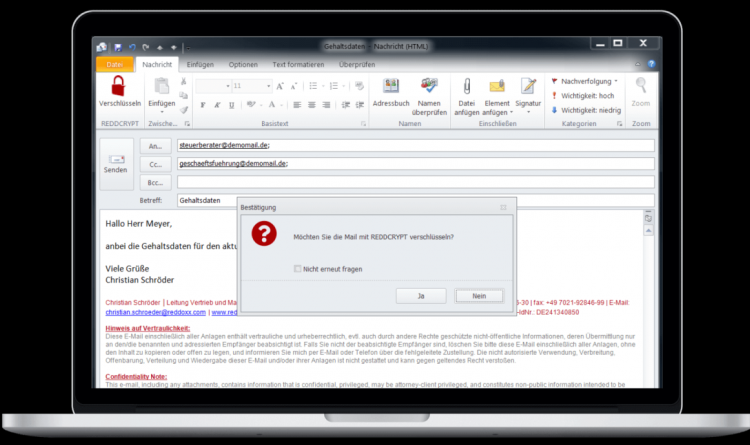

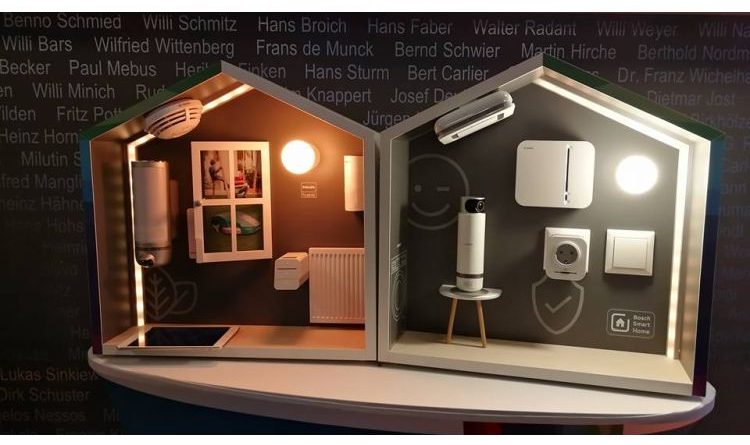

Durchgängige Sicherheit – vom Smartphone bis zur Cloud

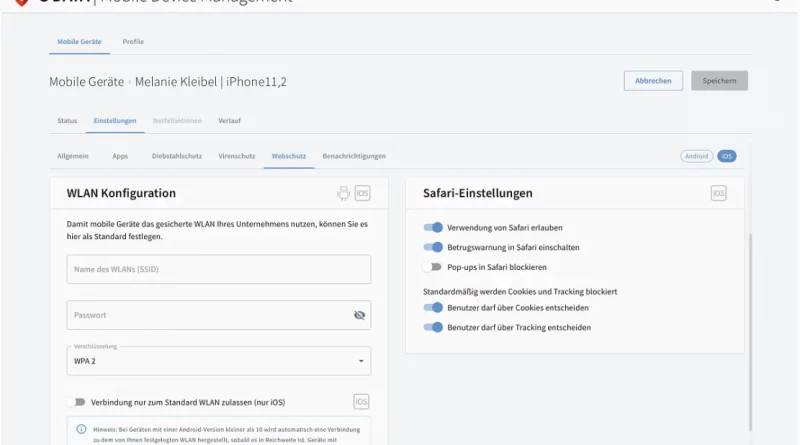

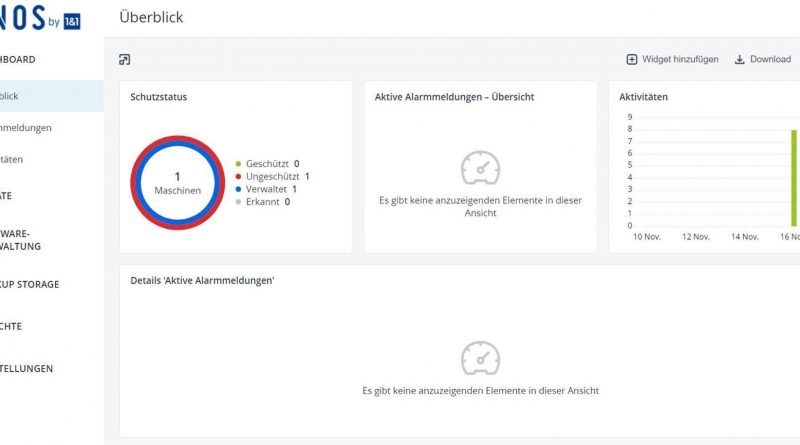

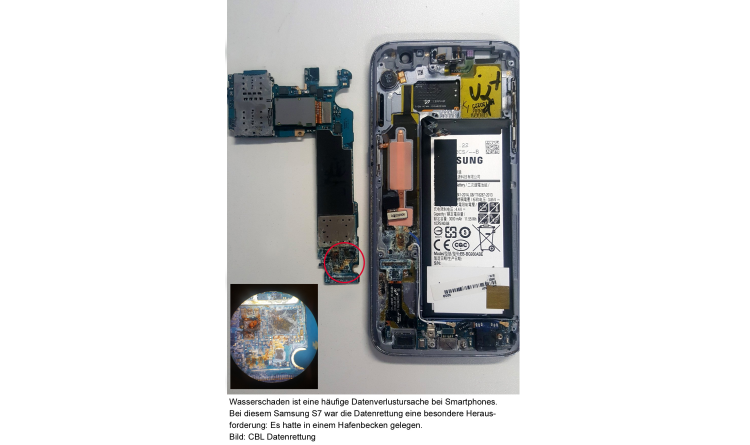

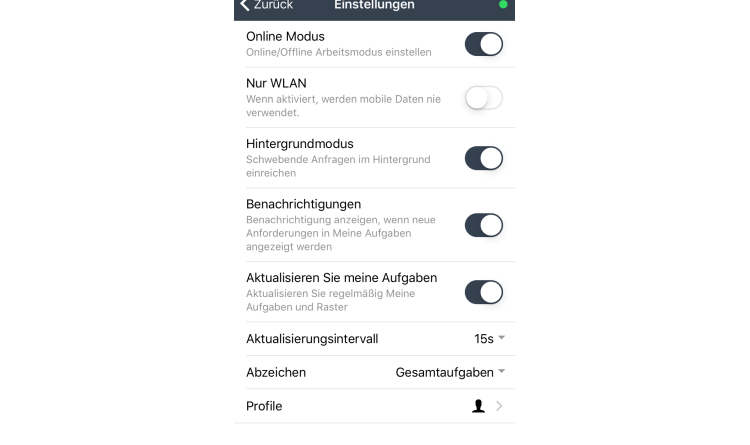

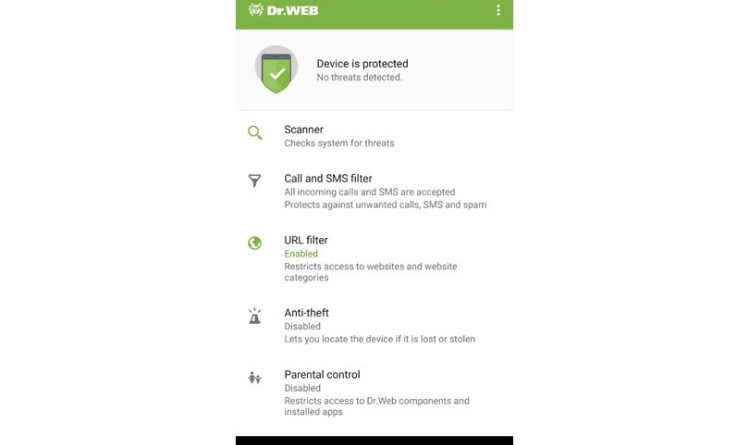

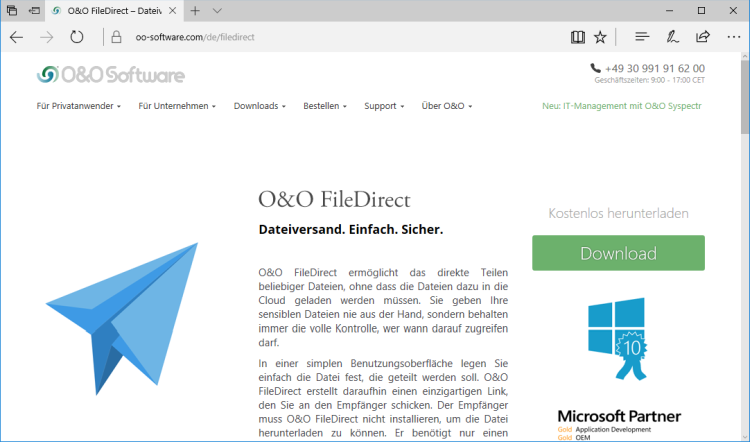

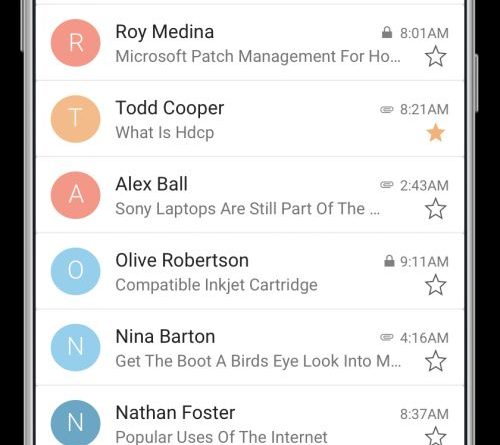

Die Zunahme der Fernarbeit hat vielen Beschäftigten mehr Möglichkeiten und Flexibilität eröffnet, aber auch zu einer massiven Vergrößerung der Angriffsfläche für Unternehmen geführt. Sicherheitsstrategien müssen heute den gesamten Weg vom Endpunkt bis zur Cloud umfassen. Dabei bleiben mobile Endpunkte wie Smartphones, auf welchen mittlerweile auch viele Geschäftsanwendungen, Videokonferenzlösungen und beruflich genutzte Messaging-Apps laufen, oft außer Acht.

Read More