Wie Platform Engineering zu einem besseren Entwicklererlebnis führt

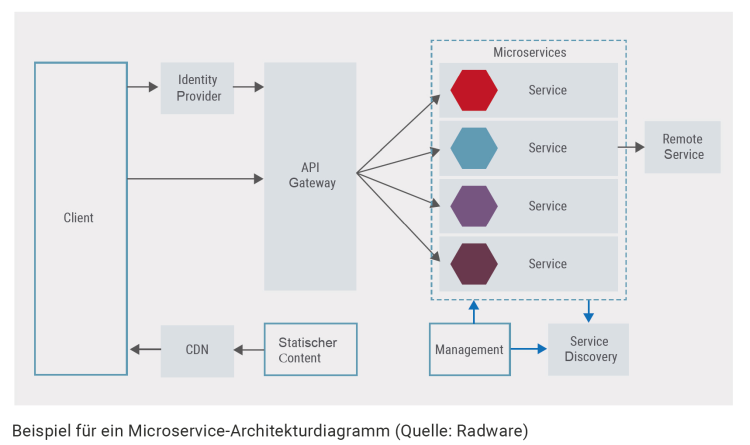

Der Einsatz von Entwicklungspattformen für die Orchestrierung von DevOps-Workflows in großem Maßstab gewinnt zunehmend an Bedeutung. Dabei geht es nicht nur um Kostensenkungen, sondern vor allem um spürbare Produktivitätssteigerungen für Entwickler. Deren Effizienz wird stets wichtiger, weil Anwendungsentwicklung und Bereitstellungsprozesse zunehmend komplexer werden. Entwickler verwenden oft übermäßig viel Zeit auf die Verwaltung der komplizierten Entwicklungsumgebung, anstatt sich der Programmierung zu widmen. Jeder Moment, der mit der Pflege der Toolchain verbracht wird, schmälert die Möglichkeit, innovativ zu sein und außergewöhnliche Anwendungen zu entwickeln.

Read More