FBI-Erkenntnisse zu Ransomware: Wenn das Murmeltier zweimal grüßt

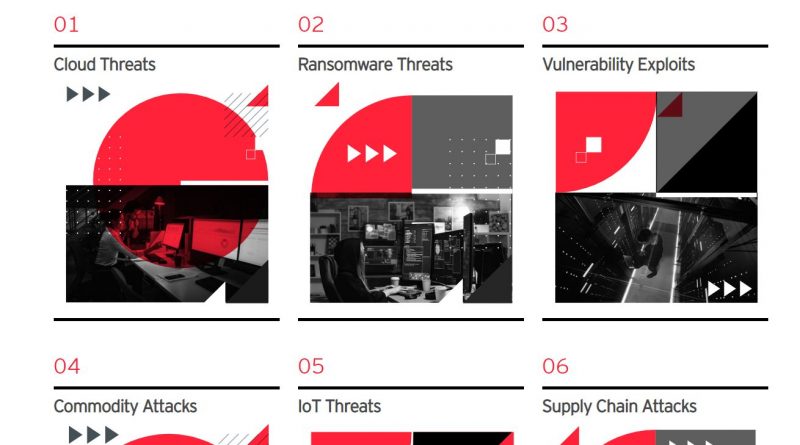

Irgendwann wird es Bill Murray in seiner Rolle als Phil Connors in „Und täglich grüßt das Murmeltier“ zu bunt und er zerschlägt sein Radio am Bett, als er wieder durch den Song „I Got You Babe“ von Sonny and Cher geweckt wird. Ein unerfreuliches Déjà-vu scheint leider auch Firmen zu erwarten, die Opfer von Ransomware wurden. Das FBI stellt einen Trend zu so genannten „dualen Ransomware-Angriffen“ fest. Cyberkriminelle führen hierbei zwei oder mehr Attacken in kurzer Folge durch. Die Zeitspanne zwischen den Attacken rangierte dabei zwischen 48 Stunden und maximal zehn Tagen.

Read More