Clevere Passwortdiebe

Autor/Redakteur: Klaus Gheri, Vice President and General Manager Network Security bei Barracuda Networks/gg

Passwort? 1234! Dass simple Kennwörter ein absolutes No-Go sind, hat sich hoffentlich mittlerweile bis in den letzten Winkel herumgesprochen. Doch Passwörter können noch so komplex mit Sonderzeichen, Zahlen und Groß- und Kleinschreibungen ausgestattet sein, wenn sie von Cyberkriminellen mithilfe von Phishing-Methoden abgegriffen werden. Sie stehlen immer mehr Benutzerkennwörter, indem sie mit Malware infizierte, gängige Dateitypen in betrügerischen Email-Anhängen verwenden. Mit Erfolg. Der Schwarzmarkt für gestohlene Passwörter boomt.

Mit dem üblichen Ziel, an ihren Cyberattacken kräftig zu verdienen, verbreiten Kriminelle ständig verschiedene Arten von Malware. Dabei ist das probate Mittel, mit Ransomware durch Datenverschlüsselung, Lösegeld zu fordern, nicht die einzige Methode, Malware-Angriffe zu monetarisieren: Auch der Passwortdiebstahl erfreut sich steigender Beliebtheit.

Bank-Kennwörter sind offensichtlich am leichtesten zu Geld zu machen, da Kriminelle einfach versuchen, Geld vom Konto des Opfers auf ihr eigenes zu überweisen – aber auch E-Mail- und Social Media-Kennwörter haben ihren Wert. Die meisten E-Mail- und Social-Networking-Konten bieten Zugriff auf eine große Anzahl weiterer Nutzer, die direkt mithilfe von Spam oder Phishing infiziert werden können. Darüber hinaus lassen sich diese E-Mail-Adressen auch zu Listen hinzufügen und dann en gros an Spammer verkaufen. Zudem werden gehackte E-Mail-Konten häufig verwendet, um wiederum deren gespeicherte Kontakte zu betrügen. Beispielsweise geben sich Kriminelle als Kontoinhaber aus, versenden scheinbar legitime Rechnungen oder behaupten, im Ausland gestrandet zu sein mit der Bitte um die Zusendung von Geld. Darüber hinaus können auch gezielt Windows-Passwörter für potenzielle Zugriffe auf Unternehmensnetzwerke und Ressourcen genutzt werden, wenn es sich um einen infizierten Geschäftscomputer handelt.

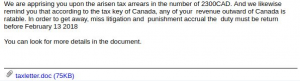

Es wundert also nicht, dass in kriminellen Kreisen ein boomender Schwarzmarkt für gestohlene Passwörter existiert. In Konsequenz sind dadurch Malware-Arten, die speziell darauf ausgerichtet sind, Passwörter abzugreifen, besonders profitabel. Die E-Mail im folgenden Beispiel enthält ein scheinbar harmloses Word-Dokument im Anhang. Doch das Öffnen der Datei könnte dazu führen, dass dem Benutzer seine Passwörter gestohlen werden:

Die Entwicklung des Passwort-Diebstahls: Gefahr durch Passwort-Speicherung

Darüber hinaus verschärft der weitverbreitete Einsatz von Software, die Passwörter speichert, zum Beispiel durch Browser oder Passwort-Management-Lösungen, das Problem umso mehr, da bereits eine große Anzahl von Passwörtern auf den Computern vieler Benutzer nur noch darauf wartet, gestohlen zu werden.

Bevor die Möglichkeit der Passwortspeicherung existierte, mussten Kriminelle ihre Opfer für einen Passwortdiebstahl mit Keylogger-Malware infizieren. Diese protokolliert Tastenanschläge und überträgt die gesammelten Daten in regelmäßigen Abständen über das Netzwerk. Zwar wird diese Technik noch verwendet, doch der anomale Netzwerkverkehr, den ein Keylogger erzeugt, erhöht das Risiko für die Malware, entdeckt zu werden, bevor sie eine große Zahl an Kennwörtern stehlen kann. Mit der zunehmenden Popularität der Passwortspeicherung kann die neue Generation Malware diesen Sicherheitsmechanismus nun umgehen und die Passwörter alle auf einmal hochladen. Dies erschwert die Erkennung auf Netzwerkebene, da beim Hinausschleusen der Passwörter nur ein einziger Datenverkehr verifizierbar ist – im Gegensatz zu den periodischen Übertragungsmustern von Keyloggern, die als bösartiger Datenverkehr identifizierbar sind.