Next-Generation Firewall: Funktionalität darf nicht auf Kosten der Performance gehen

Autor: Michael Haas, Area Sales Director Central Europe bei WatchGuard Technologies

Die klassische Paketfilter-Firewall ist zwar unerlässlich, reicht hinsichtlich ihrer Funktionalität aber längst nicht mehr aus. In der Realität benötigt jedes Netzwerk ein ganzes Arsenal an Sicherheitsfunktionen, um sich vor Advanced Persistent Threats, Malware, Botnets, Trojanern, Viren, Ransomware, Drive-by-Downloads, Phishing und Zero-Day-Attacken schützen zu können. Aus diesem Grund rüsten Hersteller entsprechende Plattformen mittlerweile mit unterschiedlichsten, zusätzlichen Sicherheitsdiensten zur Rundumverteidigung auf, die jeglichen Datenverkehr analysieren und umfangreichen Prüfungen unterziehen. Vor diesem Hintergrund spielen Kriterien wie Performance und Visualisierung der Datenflut eine entscheidende Rolle.

Baukastenprinzip schafft Mehrwert

Der Vorteil solch modularer Konzepte: Die verschiedensten Sicherheitstechnologien – von der Applikationskontrolle über Data Loss Prevention bis hin zum Webblocker und vielen weiteren modernen Softwarebausteinen für umfassenden Schutz – können passgenau zusammengestellt und zentral orchestriert werden, für hohen Schutz im Netzwerk auf Basis neuester Technologien. Zudem steht einem Ausbau der Funktionalität – entsprechend der aktuellen und zukünftigen Bedrohungslage – nichts im Weg. Neuartige beziehungsweise weiterentwickelte Schutzmechanismen lassen sich im Bedarfsfall effektiv „nachrüsten“ und in das Gesamtkonzept integrieren. Durch dieses Aufbrechen bisheriger Sicherheitssilos auf Plattformseite sind Unternehmen auch gegenüber ausgefeilten Angriffsmethoden, die nach dem Kombinationsprinzip verfahren, bestens gerüstet. Wer hier nur mit Stand-alone-Plattformen für beispielsweise Gateway Antivirus und Intrusion Prevention arbeitet, hat bei solchen „Blended Threats“ meist das Nachsehen. Gerade die Verbindung zwischen den jeweiligen Perimeter-Diensten schafft wichtige Synergien – für mehr Schutz und Performance beim Datenverkehr. Eine webbasierte Management-Konsole ermöglicht dabei in der Regel das einfache Konfigurieren und Steuern aller Sicherheitsfunktionen mittels einer zentralen Oberfläche von jedem beliebigen Ort aus.

Performance in Summe zählt

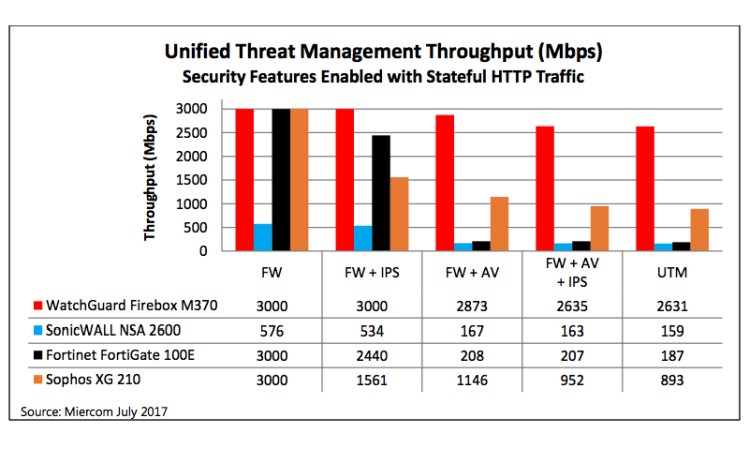

Die Verarbeitungsgeschwindigkeit ist vor diesem Hintergrund ein durchaus relevantes Stichwort. Wer sich auf die Suche nach einer solchen Lösung begibt, sollte die jeweils angegebenen Leistungskennwerte genau unter die Lupe nehmen. In vielen Fällen steht nach wie vor der reine Firewall-Datendurchsatz im Zentrum der Betrachtung. Die hierfür angegebenen Werte sind jedoch nur zu erreichen, wenn keine weiteren Funktionalitäten, wie beispielsweise die Antivirus-Überprüfung, zugeschaltet sind. Sobald vielfältige Sicherheitsdienste gleichzeitig ans Werk gehen, verringert sich die Gesamtperformance. Daher empfiehlt es sich, für objektive Vergleiche die Angaben zum Durchsatz bei Aktivierung aller zugrundeliegenden Sicherheitsbausteine heranzuziehen. Ein noch klareres Bild ergibt sich, wenn man die spezifische Leistung der Plattform im Praxiseinsatz auf die Probe stellt. Auf diese Weise kann bösen Überraschungen von Anfang an vorgebeugt werden.

Visualisierung als zusätzliches wichtiges Kriterium

Zünglein an der Waage sind zudem spezifische Visualisierungsmöglichkeiten, denn gerade hier liegt eine besondere Herausforderung: Es ist kein Geheimnis, dass die enorme Informationsflut das Tagesgeschäft vieler IT-Verantwortlicher zunehmend erschwert. Sie benötigen immer mehr Zeit zur Aufdeckung der Vorfälle, da sie eine stetig wachsende Flut von Protokolldaten erhalten. Zu allem Übel finden Internetkriminelle gerade in kleineren und mittelgroßen Unternehmen (KMU) leichte Opfer, da diese im Gegensatz zu Konzernen häufig personell unterbesetzt sowie immer noch nur mit unzureichenden Sicherheitssystemen ausgestattet sind. Eine der wichtigsten Strategien für den Schutz besteht deshalb darin, einen umfassenden Einblick in die gesamten Netzwerkaktivitäten zu erlangen. Mithilfe gezielter Analyse- und Visualisierungsmöglichkeiten lassen sich individuelle Fragen zu wichtigen Sicherheitsthemen und -trends im Handumdrehen beantworten. Administratoren gewinnen ein solides Fundament zur Definition zielgerichteter Security-Policies.

Zusammenfassend lässt sich also festhalten: Bei der Auswahl einer geeigneten Sicherheitslösung sollten Unternehmen vor allem auf drei Kriterien achtgeben. Neben der Breite und Leistungsfähigkeit der angebotenen, kombinierbaren Sicherheitsservices gilt es insbesondere die Gesamtperformance der Plattform im Blick zu behalten. Wenn passgenaue Sicherheitsfunktionalität und hohe Verarbeitungsgeschwindigkeit dann noch auf Benutzerfreundlichkeit dank moderner Visualisierungsmöglichkeiten treffen, ist das Fundament für umfassenden Schutz auf der Höhe der Zeit gelegt.