Bitdefender GravityZone Business Security im Test: Sicherheit für das ganze Unternehmensetz

Dr. Götz Güttich

Dieser Beitrag ist auch als PDF verfügbar:

Die Sicherheitslösung „GravityZone Business Security Enterprise“ von Bitdefender ist dazu in der Lage, Sicherheitsprobleme ausfindig zu machen und darauf zu reagieren. Die Lösung kommt mit sehr umfassenden Visualisierungsfunktionen und eignet sich für den Einsatz bei Unternehmen aller denkbaren Größen. Im Testlabor konnte das Produkt seine Leistungsfähigkeit unter Beweis stellen. Unter anderem haben wir analysiert, wie es sich in Betrieb nehmen lässt und wie die tägliche Arbeit damit abläuft.

GravityZone Business Security Enterprise wird über ein zentrales Web-Interface verwaltet und überwacht. Auf diese Art und Weise steht den Administratoren ein einheitliches Security-Portal zur Verfügung, über das sie nicht nur den Status ihrer Komponenten einsehen können, sondern auch dazu in der Lage sind, administrative Aufgaben durchzuführen. Um einen detaillierten Überblick zu erhalten, können die IT-Verantwortlichen zudem ein frei konfigurierbares Dashboard verwenden. Im Test verwendeten wir die Cloud-Variante von GravityZone, es existiert aber auch eine Version für den Einsatz on-premises.

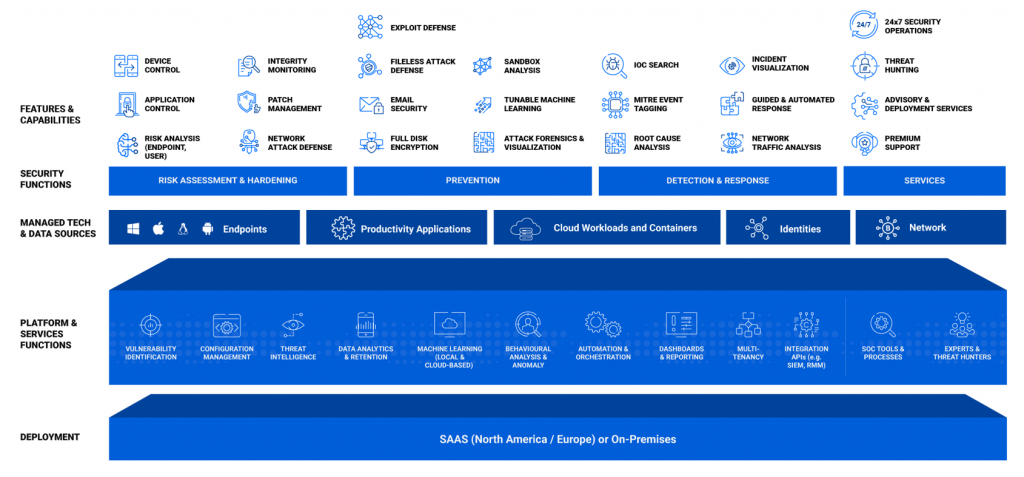

Das System setzt auf den zu schützenden Endpoints lokale Security-Komponenten ein, die „Bitdefender Endpoint Security Tools“. Diese überwachen nicht nur die jeweils betroffenen Systeme, sondern sind auch in Kombination mit zusätzlichen Sensoren dazu in der Lage, über das Netz zusammenzuarbeiten und so Bedrohungen sichtbar zu machen, die sich über mehrere Endpoints erstrecken. Auf diese Weise liefern sie erweiterte Einsichten in den Sicherheitsstatus der gesamten IT-Umgebung, erkennen Bedrohungen automatisch und reagieren in vielen Fällen auch gleich darauf. So erhöhen sie das Sicherheitsniveau der IT-Umgebungen deutlich. GravityZone Business Security Enterprise schützt sowohl physisch vorhandene Netzwerkgeräte, als auch virtuelle Umgebungen und Cloud-Plattformen. Die Endpoint Security Tools stehen für Linux, MacOS und Windows zur Verfügung.

Besserer Durchblick für Administratoren

Umfassende Analyse-Tools helfen den IT-Verantwortlichen im Betrieb dabei, den Überblick zu behalten. Da die Lösung sonst getrennte Warnmeldungen zusammenführen kann, erweitert sie den Überblick über die Infrastruktur um viele wichtige Informationen. Zu den dabei überwachten Komponenten gehören neben den bereits genannten auch die Bereiche E-Mail und Identität. GravityZone stellt damit eine vollständige Sicherheitslösung aus einer Hand dar, die die Security-Bedürfnisse des ganzen Netzes abdeckt und eine Echtzeitüberwachung ermöglicht.

Findet ein Angriff statt, so legt GravityZone das Angriffsgeschehen offen. Es gibt sowohl eine grafische Darstellung der einzelnen Aktionen in Form eines Diagramms, als auch eine tabellarische Übersicht über die Ereignisse. Dazu kommen dann noch andere Daten wie Ursachenanalysen, Reaktionsempfehlungen und Kontextinformationen.

Die verwendeten Erkennungsalgorithmen werden sowohl lokal als auch in der Analyseplattform von GravityZone bereitgestellt. Bei Bedarf gibt es auch die Option, eigene Erkennungsregeln hinzuzufügen.

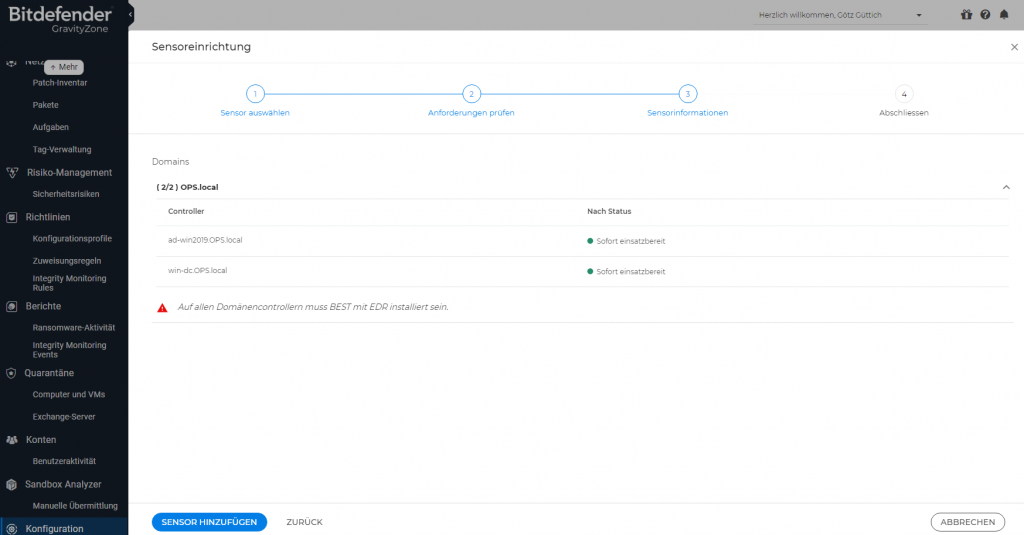

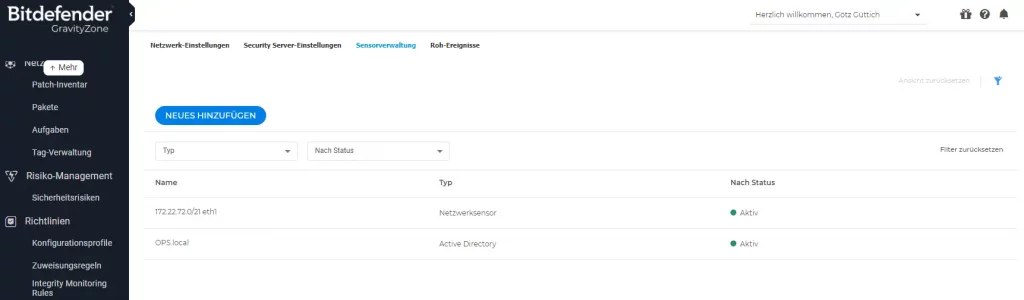

Was die Zusatzsensoren angeht, die getrennt lizenziert werden müssen, so bietet GravityZone Sensoren für Office 365, AWS, Active Directory, Azure-AD, Microsoft Intune, Azure und Google Workspace an. Dazu kommt noch ein Netzwerksensor, der die Datenübertragungen im Netz im Auge behalten kann. Dieser wurde in Form einer virtuellen Maschine realisiert und benötigt einen Einblick in den Netzwerk-Traffic über einen Mirror-Port.

Der Test

Im Test stellte uns Bitdefender einen Account für GravityZone zur Verfügung und schaltete diverse Lizenzen frei, so dass wir Business Security Enterprise in der vollen Ausbaustufe mit XDR (Extended Detection and Response) einsetzen konnten. Wir richteten das System anschließend in unserem Netzwerk ein und führten zunächst einmal einen Sicherheits-Scan durch. Dabei wurden einige Probleme gefunden und gelöst. Die Agenten auf den Endpoints fanden diverse Testdateien, die wir für Security-Tests verwendeten sowie unterschiedliche Werkzeuge von Nirsoft und Sysinternals, die ihnen suspekt vorkamen und verschoben diese in Quarantäne beziehungsweise löschten sie komplett. Das lief bei uns alles ohne Interaktion mit dem Administrator ab.

Danach aktivierten wir die Sensoren zur Überwachung des AD und den Netzwerksensor, um einen möglichst vollständigen Überblick über die Aktivitäten in unserem Netz zu erhalten. Anschließend ließen wir das System laufen, machten uns mit seinem Leistungsumfang bekannt und analysierten, wie die tägliche Arbeit mit der Lösung ablief.

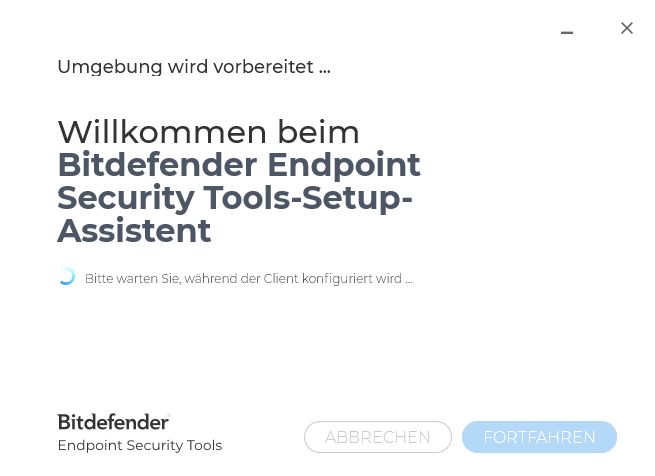

Inbetriebnahme der Agenten auf den Endpoints

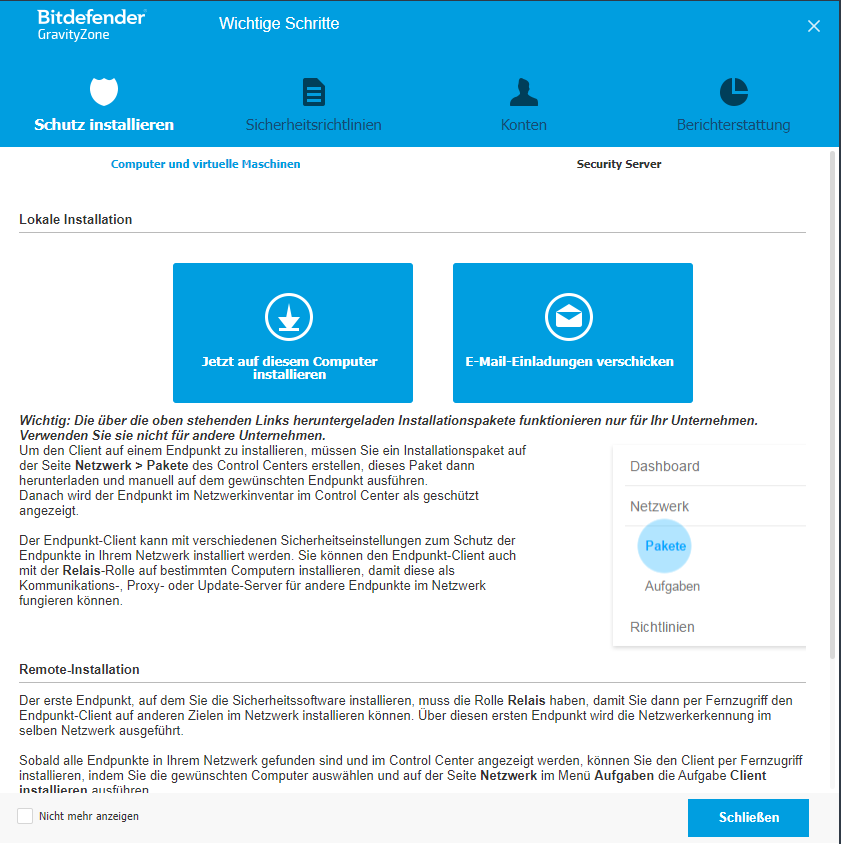

Zu Beginn des Tests loggten wir uns mit unserem Testkonto bei dem Web-Interface von Bitdefender GravityZone unter https://gravityzone.bitdefender.com/ ein. Daraufhin erschien eine Willkommensseite, die uns erklärte, wie die Installation der Agenten-Software auf den Rechnern im Netz abläuft. Außerdem informiert sie darüber, wie Sicherheitsrichtlinien erstellt werden, wie die Benutzerkontenverwaltung funktioniert und wie sich Reports generieren lassen. Wir gingen zu diesem Zeitpunkt dazu über, die Endpoint Security Tools in unserem Netz zu verteilen.

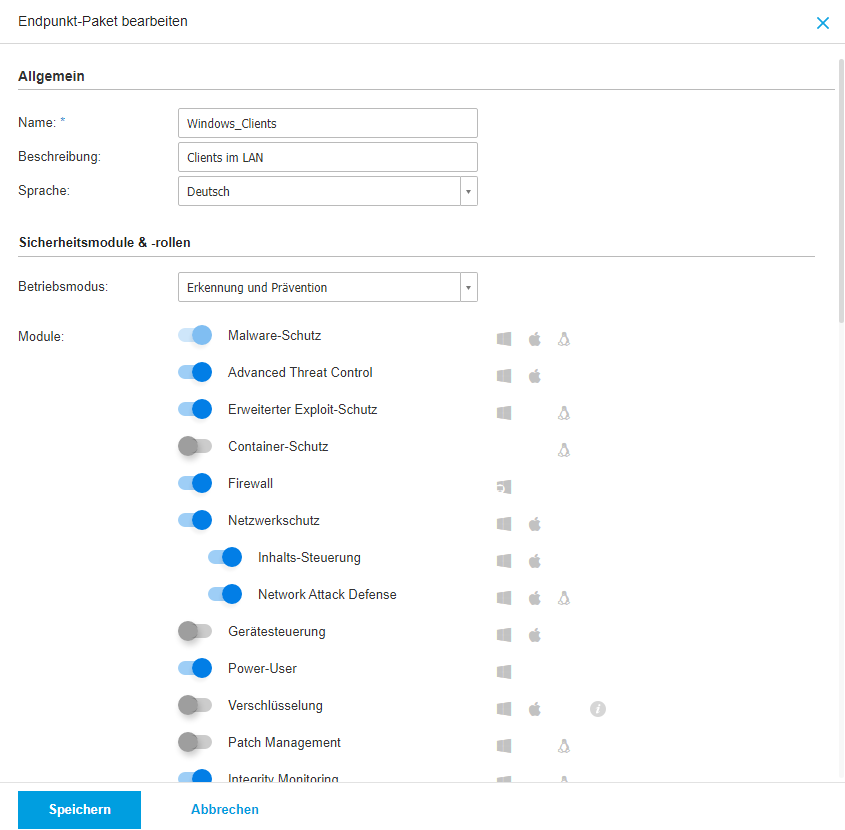

Um diese Tools auf den Endpoints einzuspielen, ist es zunächst einmal erforderlich, passende Installationspakete zu erstellen. Dazu wechselten wir im Test nach “Netzwerk / Pakete” und fügten ein neues Paket für Windows-10- und Windows-11-Clients hinzu. Bei der Definition der Pakete haben die zuständigen Mitarbeiter die Möglichkeit, diejenigen Module der Endpoint Security Tools auszuwählen, die auf den jeweils betroffenen Endgeräten zum Einsatz kommen sollen. Dank des modularen Aufbaus der Tools besteht also die Option, für bestimmte Geräte oder auch Geräteklassen exakt angepasste Security-Tool-Konfigurationen einzurichten.

Die Module der Endpoint Security Tools

Zu den Modulen, die ein Administrator auswählen kann, gehören unter anderem eine Anti-Malware-Funktion, eine Firewall, eine Advanced Threat Control, die eine Prozessanalyse durchführt und eine Network Protection, die auch eine Network-Attack-Defense-Funktion mitbringt. Dazu kommen noch ein EDR-Sensor (Endpoint Detection and Response) und Funktionen zum Patch Management, zum Integrity Monitoring (also zum Überwachen der Registry- und Dateiintegrität), zum Absichern von Containern, für die Verschlüsselung, zur Gerätesteuerung und Ähnlichem.

Aktivieren die IT-Verantwortlichen das “Power User”-Feature, so ermöglichen sie damit den Endanwendern auf den betroffenen Rechnern, die einzelnen Funktionen der Client-Software direkt auf den Endpoints zu konfigurieren. Dazu benötigen sie aber einen, durch ein Passwort geschützten, Power-User-Account. Die Passwörter für diese Konten können über die Richtlinien gesetzt werden. Darüber hinaus existiert auch ein Exchange-Modul, das sich in den Microsoft-Exchange-Transport-Dienst integrieren kann und dann dazu in der Lage ist, die Postfächer zu scannen und zu filtern.

Unterschiedliche Scan-Modi für verschiedene Einsatzszenarien

Ebenfalls von Interesse bei der Konfiguration der Installationspakete für die Client-Systeme: die verschiedenen Scan Modi. Im automatischen Modus untersucht die Bitdefender-Software die Hardware der jeweiligen Zielsysteme und entscheidet anhand der vorhandenen Ressource – wie beispielsweise der Größe des Arbeitsspeichers – welcher Scan Modus zum Einsatz kommt. Bei Bedarf besteht aber auch die Option, den Modus fest vorzugeben. Beim “Lokalen Scan” sind alle Technologien direkt auf dem Endpoint installiert und alle Scans laufen auch direkt auf dem System ab.