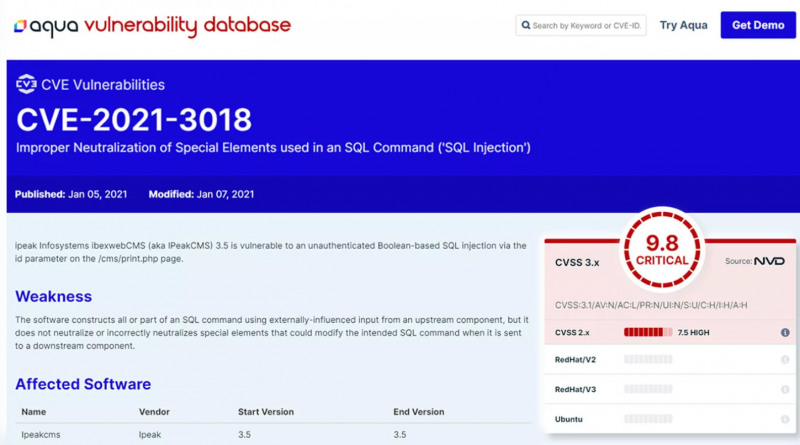

Aqua Security sichert Software-Supply-Chain ab

Die Absicherung der Software-Supply-Chain – in einer neuen Richtlinie des EU-Parlaments eine der zentralen Anforderungen, inklusive „Software Bill of Materials“ – wird immer wichtiger. Aqua Security hat darauf reagiert und die erste Lösung für den gesamten Entwicklungszyklus Cloud-nativer Anwendungen vorgestellt: Mit „Supply Chain Security“ können Unternehmen die größten Risiken angehen – von Code bis Laufzeit, in Anwendungen und Infrastruktur.

Weiterlesen