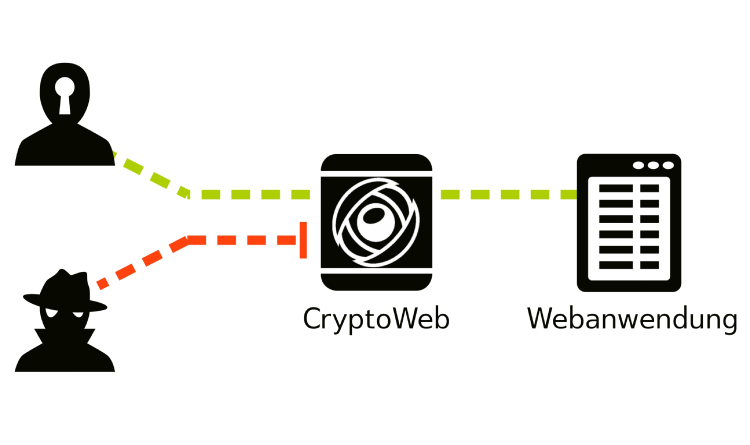

Für Cyberkriminelle ist Office 365 durch seine Popularität bei Unternehmen mittlerweile zu einem äußerst beliebten Angriffsziel geworden. Ob mit ausgefeiltem Spear Phishing oder schlichten Brute-Force-Attacken, Hacker nehmen vermehrt O365-E-Mail-Konten ins Visier, um anschließend mit der gekaperten Identität weitere Angriffe durchzuführen, ins Firmennetzwerk einzudringen und an sensible Daten zu gelangen. Zwar bietet Office 365 eine Reihe integrierter Security-Funktionen, doch diese reichen in der Regel alleine nicht aus, um die von Unternehmen benötigte Sicherheit zu gewährleisten. Gerade ein ausreichender Schutz von Daten in Office 365 vor unbefugtem Zugriff, Diebstahl, versehentlichem Verlust und mutwilliger Löschung sind Bereiche, die häufig übersehen werden. Im Folgenden eine Security-Checkliste mit Best Practices, um Office 365-Umgebungen zu schützen.

Read More