Online-Betrug stoppen: Schutz vor Missbrauch von Anmeldedaten

Aber – und das ist die gute Nachricht – es sind in letzter Zeit einige neue Verfahren entwickelt worden, um Bot-Aktivitäten eindeutig von menschlichen Internetaktivitäten zu unterscheiden und damit eine Grundlage zu schaffen, schädliche Bot-Zugriffe zu unterbinden. Dabei werden typisch menschliche Verhaltensmuster genutzt, nämlich die sogenannte neuro-muskuläre Interaktion: Das ist das Zusammenspiel von Nerven und Muskeln beim Verwenden einer Mouse oder beim Tippen, die von maschinellen Skripten kaum nachgeahmt werden können.

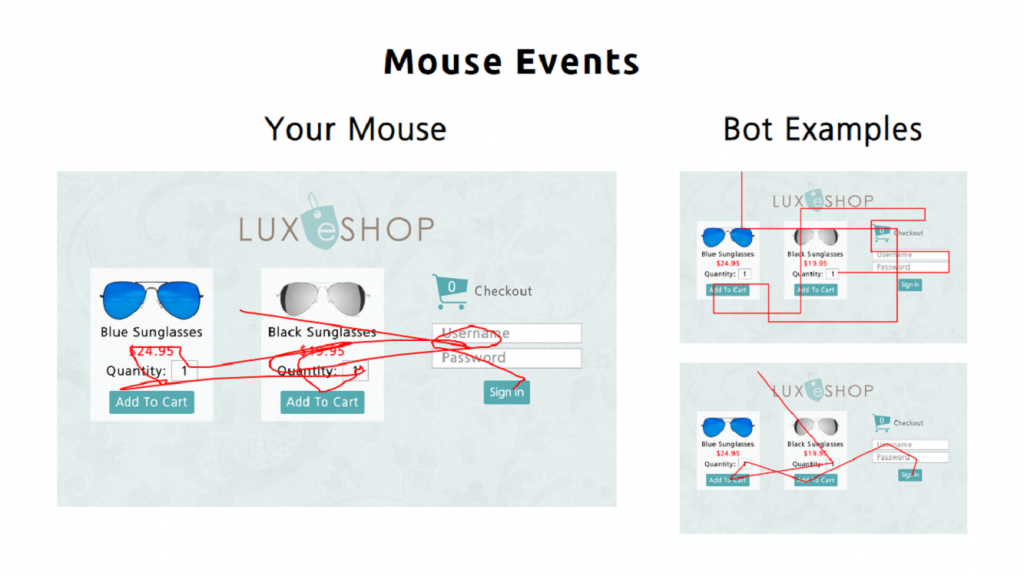

Maus-Interaktionen beim Online-Shopping im Vergleich: Mensch versus Bot-Aktivitäten

Die menschliche Interaktion auf dem Desktop mit der Mouse ist unstrukturiert und intuitiv (linke Grafik). Bots dagegen gehen sehr schematisch vor, wenn sie Schlüsselinformationen erfassen wollen. Den Unterschied können Sie oben in den beiden Grafiken rechts sehen. Die Mouse-Bewegungen des Bots sind sehr geradlinig und perfektionistisch zielführend. Erstellen Sie auf dem Demoportal „Bot Manager Premier Demo“ Ihre eigene Visualisierung und vergleichen Sie Ihre Interaktionen mit der Maus mit denen eines Bots.

Auch in der Bedienung der Tastatur fallen solche Unterschiede auf: Die menschlichen Tastatur-Aktivitäten sind unregelmäßig schnell und unterschiedlich kräftig, Bot-Aktivitäten dagegen sind viel regelmäßiger. Analysiert man die Mouse- und Tastatur-Nutzung zusammen, dann werden die Unterschiede so signifikant, dass Bots schnell und eindeutig identifiziert werden können. Das gleiche Spiel gilt für den Umgang mit dem Touchscreen auf Smartphones und Tablets.

Abwehr von Credential Stuffing Angriffen

Für einen effektiven Schutz vor Bot-Angriffen ist es im ersten Schritt empfehlenswert, dass der Anmeldevorgang nicht direkt auf der Ziel-Website stattfindet, sondern bereits auf einer vorgelagerten Plattform in der Cloud auf mögliche Gefahren inspiziert wird. Dadurch bleibt die Webanwendung durchgehend funktionsfähig, die Website bricht nicht aufgrund des Bot-Ansturms zusammen und unautorisierte Zugriffe auf Kundenkonten werden verhindert. Akamais Bot Manager beruht auf der Intelligent Edge Platform, die weltweit über mehr als 240.000 Server verfügt und eine hohe Skalierbarkeit, Ausfallsicherheit und Performance bietet. Wenn also ein Client – egal ob echter Nutzer oder Bot – Zutritt verlangt, stellt die Edge über den nächstgelegenen Server eine Verbindung zur Ziel-Webanwendung her. Bots werden bereits an der Edge – in der Peripherie des Internets, nahe beim Anfragenden – vom Bot Manager erkannt, identifiziert und gegebenenfalls abgewehrt, noch bevor sie sich Zugang zur Ziel-Webanwendungen verschaffen können.

Der Bot Manager-Schutz kann granular an die Kundenbedürfnisse angepasst werden, so dass jeweils nur unbedenkliche Zugriffe an die Anwendungsquelle weitergeleitet werden. Im Hinblick auf eine umfassende Anwendungssicherheit lässt sich der Bot Manager mit anderen Sicherheitslösungen kombinieren, darunter DDoS-Schutz und eine Web Application Firewall (WAF).

Gute Bot Management-Lösungen leisten Folgendes:

- Bot-Aktivitäten erkennen: Anhand eines mehrstufigen Prozesses einschließlich signaturbasierter Erkennung, Verhaltenserkennung sowie Feststellung von statistischen Anomalien. Mit signaturloser Erkennung lassen sich unter Einsatz von Big Data und maschinellem Lernen selbst hochentwickelte Bot-Aktivitäten von legitimer Nutzung unterscheiden.

- Unterscheidung von legitimem und schädlichem Traffic: Führende Bot Management-Lösungen analysieren große Mengen an Datentraffic über Milliarden von Geräten hinweg und erhalten so umfassende Einblicke in aktuelle Trends und Gefahren. Big Data gepaart mit Algorithmen für maschinelles Lernen sorgen für äußerst genaue Ergebnisse.

- Unterscheidung zwischen Mensch und Maschine: Ein Bot Manager analysiert Hunderte von Verhaltens-, Browser- und Gerätesignale und vergleicht diese im Zeitverlauf mit legitimem menschlichen Verhalten.

- Anpassungsfähige Abwehrmaßnahmen: Da sich Bots ständig ändern, sollte die Reaktion darauf entsprechend variieren – von einfachen Taktiken bis hin zu erweiterten Abwehrmaßnahmen, um Bot-Traffic zu verlangsamen oder über alternative Inhalte in eine Falle zu locken.

- Kombination mit anderen Sicherheitslösungen sowie in SIEM-Lösungen. Somit ist ein ganzheitlicher Überblick über die aktuelle Sicherheitsstrategie gewährleistet.

- Schutz der gesamten Website inklusive mobile Apps, nicht nur von Anmelde- und Kontoregistrierungsseiten. Durch die Bot-Abwehrmaßnahmen werden über die Website und über die mobile Apps generierte Umsätze gesichert. Damit bleiben alle Funktionen der Webinfrastruktur von Angriffen unberührt.

Ein kleiner Tipp an alle Verbraucher: jeder einzelne kann sich gegen Online-Betrug schützen, indem er/sie niemals dasselbe Passwort auf unterschiedlichen Webseiten verwendet (bitte auch auf starke Passwörter achten!). Alternativ sind Passwort-Manager zu empfehlen.

Wer sich mit Bot Managern noch intensiver beschäftigen möchte, findet hier eine Übersicht: https://www.akamai.com/de/de/products/security/bot-manager.jsp. Noch ausführlichere Informationen rund um Credential Stuffing finden Sie in folgendem White Paper von Akamai.