Warum Identität und Datenschutz bei der digitalen Transformation an erster Stelle stehen

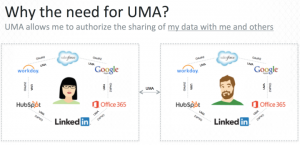

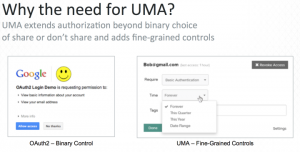

Der gültige identitäts- und datenschutzbezogene Standard, der heute verwendet wird, ist OAuth. Auch wer den Namen nicht kennt, ist OAuth mit Sicherheit schon einmal online in Aktion begegnet. Der Standard wird üblicherweise verwendet, damit Benutzer zwei Websites oder Anwendungen erlauben können, persönliche Daten in ihrem Namen auszutauschen – zum Beispiel, um einer mobilen Twitter-App eines Drittanbieters Zugriff auf ihr Twitter-Konto zu geben und Tweets anzuzeigen sowie zu veröffentlichen oder eine Nachrichten-Website über Facebook auf ihre E-Mail-Adresse und Kontaktdaten zugreifen zu lassen. OAuth bietet Benutzern die Möglichkeit, dem Austausch dieser Daten zuzustimmen, und erstellt unkompliziert Mashups von Informationen für eine angenehmere Online-Nutzung. Der Standard versetzt Benutzer zudem in die Lage, den Zugriff auf ihre Daten zu widerrufen, sollten sie es sich später anders überlegen. OAuth unterliegt jedoch Einschränkungen. So erlaubt der Standard zum Beispiel den Datenaustausch zwischen Anwendungen, nicht jedoch mit anderen Personen, was manchmal als Delegierung bezeichnet wird. Und da die Geschäftsmodelle von Apps darauf basieren, dass Benutzer erst im letztmöglichen Moment gebeten werden, der Freigabeverbindung beizutreten, ist ihre Kontrolle über ihre Daten weit weniger detailliert als von ihnen gewünscht und erwartet.

Anpassungsmöglichkeiten, die er in der digitalen Transformation erwartet

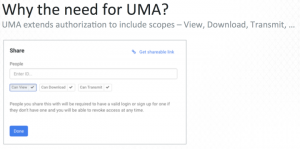

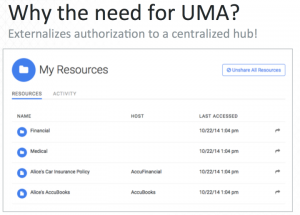

User-Managed Access (UMA) ist ein zukunftsweisender OAuth-basierter Datenschutzstandard, dessen Fokus voll und ganz auf dem Benutzer liegt. Zusätzlich zu den Funktionen von OAuth bietet UMA die Möglichkeit zum Austausch von Benutzerdaten nicht nur zwischen Apps, sondern auch Personen. UMA gibt Benutzern zudem ein weit höheres Maß an Kontrolle darüber, wie Ihre Daten genutzt werden. Ähnlich wie mit der Google-Apps-Funktion „Teilen“ können Benutzer den Umfang der Datenfreigabe auf der Grundlage bestimmter App-spezifischer Regeln (wie Lesen und Bearbeiten) selbst festlegen. Und wie die Funktion „Share“ erlaubt UMA Benutzern die Freigabe für andere Personen mittels „Push“ nach Bedarf, im Gegensatz zu Apps, die Zugriff verlangen. All diese Funktionen zusammen resultieren in mehr Flexibilität, sodass Online-Benutzer selbst bestimmen können, welche persönlichen Informationen sie wie lange für wen freigeben.

Daten genutzt werden. „Share“ erlaubt UMA Benutzern die Freigabe für andere Personen mittels „Push“ nach Bedarf.

Die Einführung beider Standards ist entscheidend, wenn es darum geht, Kunden im Internet der Dinge (Internet of Things, IoT) mehr Kontrolle über Ihre Daten zu geben, sodass sie eher bereit sind, neue digitale Dienste und Plattformen zu nutzen. OAuth ist ein hervorragender Ausgangspunkt für Unternehmen, doch die Verbraucher werden zunehmend die Flexibilität und Anpassungsmöglichkeiten erwarten, die der fortschrittlichere User-Managed-Access-Standard bietet.

beruht auf Identität und Datenschutz bei der digitalen Transformation

Das Konzept von Identität und Datenschutz in Kombination bildet also das Fundament der neuen „Killer-App“ für Unternehmen. Angesichts der steigenden Anzahl von Geräten und Objekten, die das IoT nutzen, müssen Unternehmen Dienste mit effektivem Datenschutz anbieten. Ansonsten lässt sich die digitale Transformation nicht erfolgreich vollziehen. Schlussendlich möchten Kunden neue Technologie verwenden, benötigen jedoch darüber hinaus die Sicherheit, dass ihre Identität geschützt und die Freigabe ihrer Daten auf verantwortungsvolle Weise erfolgt. Viele Unternehmen begrüßen die digitale Transformation, doch nur diejenigen, die effizientes Identitätsmanagement und wirksamen Datenschutz bereitstellen, werden ihr Potenzial voll ausschöpfen.