Im Test: Einfache und anwenderfreundliche Zwei-Faktor-Authentifizierung mit Airlock 2FA

Zum Schluss bereiteten wir jetzt unsere Test-Benutzerkonten auf die Migration vor. Dazu wechselten wir im IAM-Konfigurationsinterface nach “Benutzer”, riefen den ersten User-Eintrag auf und wechselten nach “Authentisierungsmittel”.

Hier fanden wir einen Bereich namens “Authentisierungsmittel-Migration” vor. Dort gaben wir an, dass die Migration nach “Airlock 2FA” stattfinden sollte und legten einen Termin fest, bis zu dem die Migration durchgeführt werden musste, beispielsweise zwei Wochen später. Mit den genannten Arbeitsschritten war nun alles erledigt, was auf Administratorseite erforderlich war. Die restliche Arbeit übernehmen anschließend die Anwender selbst. Es besteht übrigens auch die Option, mehrere oder alle Benutzerkonten im Unternehmen auf die gleiche Weise parallel zu migrieren. Auf diese Art und Weise ist auch eine stufenlose Migration im Mischbetrieb möglich, was das ganze Vorgehen deutlich vereinfacht.

Die auf Anwenderseite erforderlichen Migrationsschritte

Um nun die eigentliche Migration durchzuführen, wechselten wir nun auf die Anwenderseite. Zunächst einmal installierten wir auf unserem Huawei Mate 20-Smartphone die Airlock-2FA-App, die für Android und iOS verfügbar ist. Sie unterstützt Touch ID mit Fingerabdruck, Face ID (Gesichtserkennung) sowie Authentifizierungen via PIN. Falls gewünscht, lässt sich bei der App auch ein Branding mit eigenem Logo durchführen, alternativ besteht sogar die Option, eine kundenspezifische App mit individuell gestaltetem Look and Feel bereit zu stellen. Zusätzlich stehen für Umgebungen ohne Smartphones auch Hardware-Tokens mit Display und Kamera zur Verfügung.

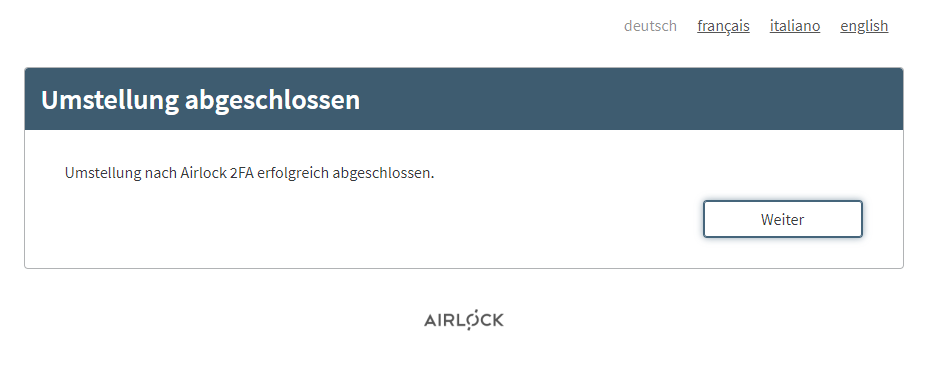

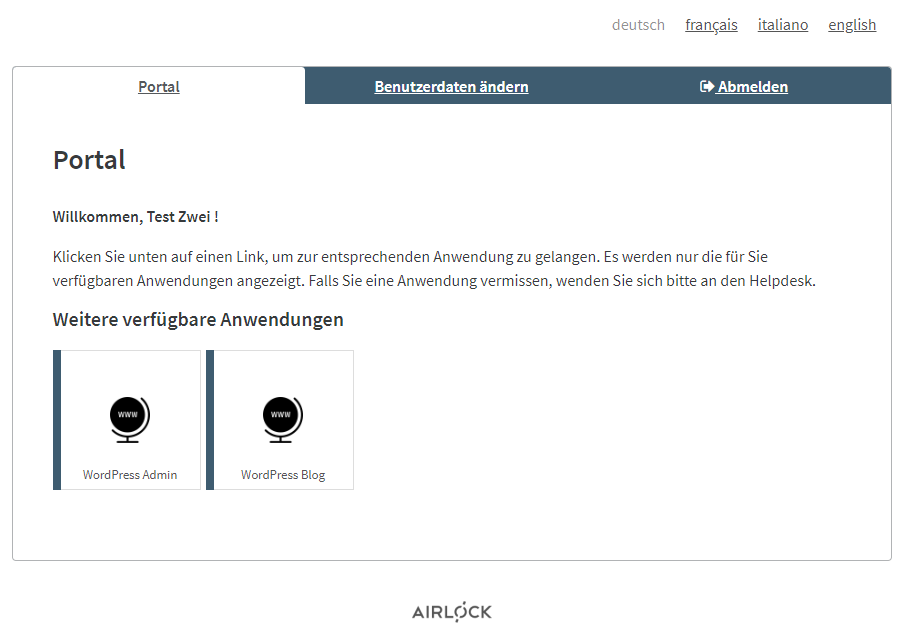

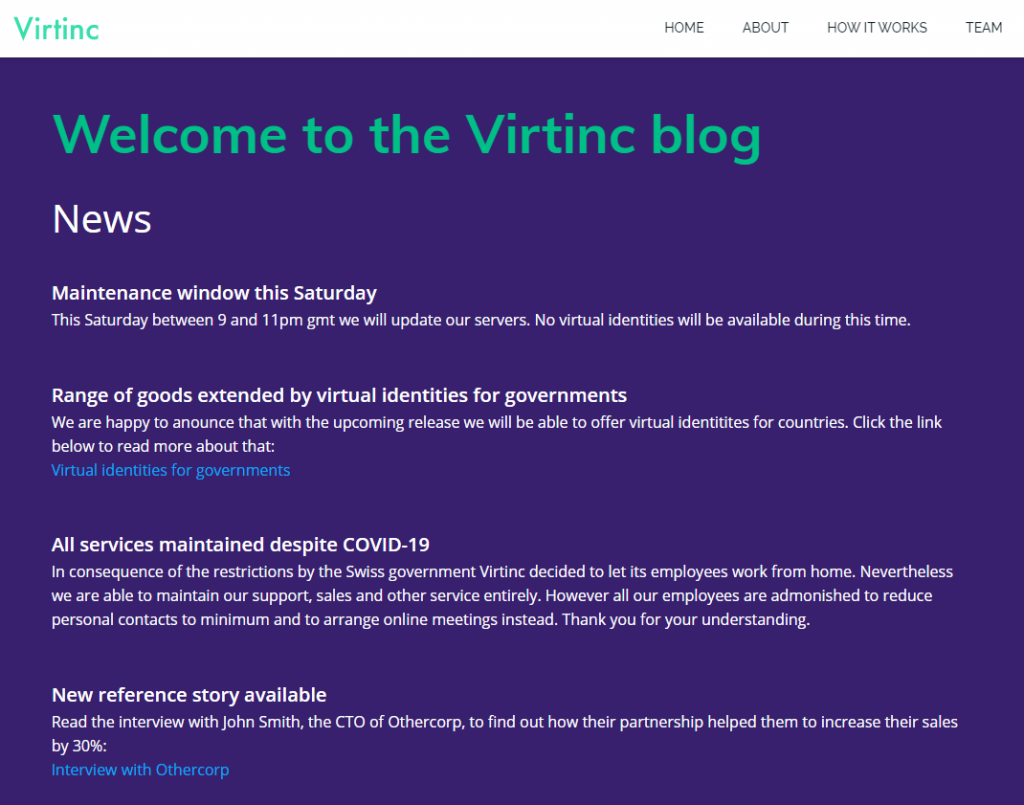

Nach der Installation der App loggten wir uns mit dem eben vorbereiteten Benutzerkonto (dieses arbeitete mit dem mTAN-Verfahren als zweitem Authentifizierungsschritt) auf der Virtinc-Webseite ein. Daraufhin landeten wir nicht auf der üblichen Benutzerseite mit den Zugriffsoptionen auf das zuvor erwähnte WordPress-Blog. Statt dessen machte uns das System darauf aufmerksam, dass ein Wechsel auf Airlock 2FA erforderlich war und dass dieser Wechsel bis zu einem bestimmten Termin durchgeführt werden musste. Zu diesem Zeitpunkt hat der Anwender dann die Wahl, auf “Jetzt umstellen” zu klicken und die Migration durchzuführen oder “Später umstellen” zu selektieren und dann normal weiterzuarbeiten. Im Test führten wir zu diesem Zeitpunkt die Migration durch.

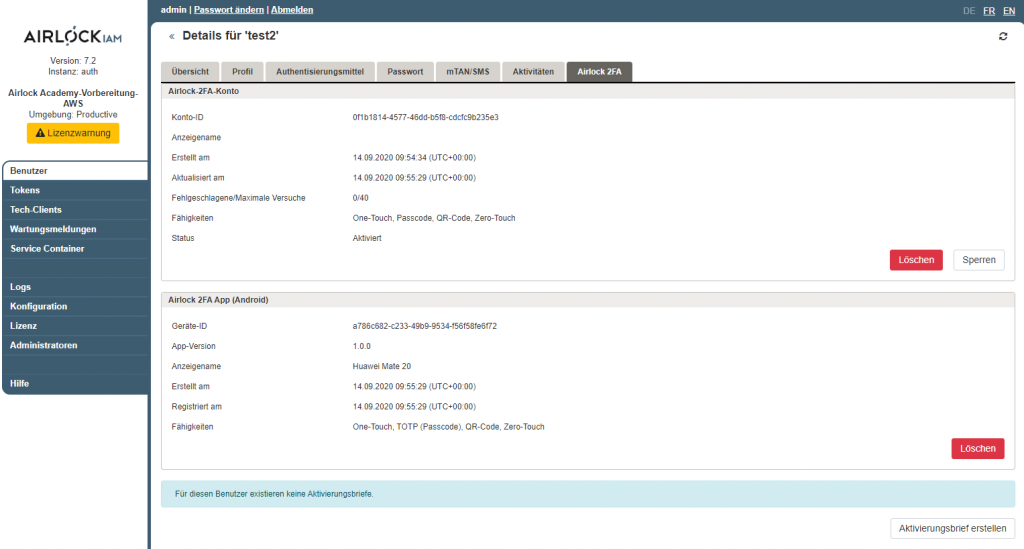

Daraufhin bot uns das System an, mit der App einen QR-Code zu scannen und einen Namen für das Mobilgerät zu vergeben. Sobald wir das erledigt hatten, erschien in unserer App der neu eingerichtete Zugriff mit Logo, Namen und einem ständig wechselnden Zahlen-Token, das man, wie vom Google Authenticator her bekannt, als zweites Authentifizierungselement beim Anmelden bei der Webseite benutzen kann, aber – wie wir gleich noch sehen werden – in den meisten Fällen nicht muss. Dass die Registrierung des Endgeräts erfolgreich war, sieht man übrigens auch im Log beziehungsweise im Admin-Portal, in dem das Mobilgerät im Airlock-2FA-Reiter des dazugehörigen Benutzerkontos aufgeführt wird.

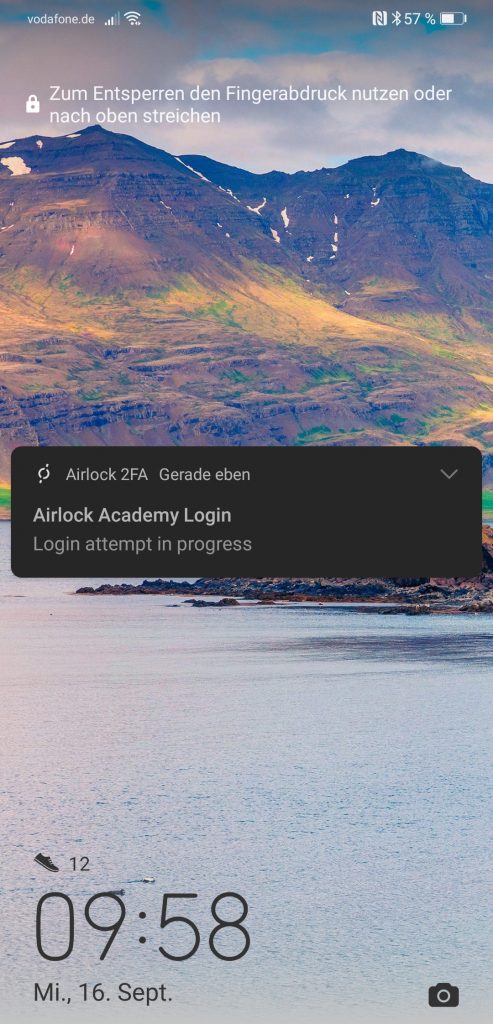

Der Anwender sollen sich nun ausloggen und neu anmelden. Bei der ersten Anmeldung ist es erforderlich, den Login in der App auf dem Smartphone manuell zu erlauben. Das geht entweder über die Eingabe des eben erwähnten Zahlen-Tokens oder über die bereits beschriebene One-Touch-Funktion. Danach kann man dann normal mit dem Online-Dienst arbeiten, für den man sich authentifiziert hat, in diesem Falle dem Blog von Virtinc.

Zero-Touch macht die Arbeit mit dem Smartphone überflüssig

Sobald die Migration abgeschlossen wurde, ist es auf Android-Systemen möglich, bei den folgenden Logins mit der Zero-Touch-Funktion zu arbeiten. Diese funktioniert folgendermaßen: Nach dem Login des betroffenen Benutzers mit Username und Passwort führen sowohl der auf dem PC oder Notebook verwendete Browser als auch das Mobilgerät einen Sound-Fingerprint via Mikrofon durch. Der Browser überträgt denn seinen Sound-Fingerprint an das Smartphone, dieses gleicht die Fingerprints ab und erlaubt den Login, wenn sie übereinstimmen. Auf diese Art und Weise stellt das System sicher, dass sich Smartphone und Rechner am gleichen Ort befinden, ohne dass der Anwender dazu irgendwelche Schritte unternehmen muss.

Das funktioniert gut mit Smartphones, Tablets und Notebooks, da diese in der Regel über ein Mikrofon verfügen. Bei Desktops ist das nicht immer der Fall. Deswegen verfügt Zero-Touch noch über eine Fallback-Funktion, die in Umgebungen zum Einsatz kommt, in denen der PC kein Mikrofon hat. In diesem Fall erzeugt der Desktop-Rechner über seine Lautsprecher einen für Menschen nicht hörbaren Hochfrequenzton. Das Smartphone fängt diesen ab und erlaubt die Anmeldung, wenn es sich um den richtigen Ton handelt. Auch dabei ist keine Benutzerinteraktion erforderlich.

Im Test funktionierten beide Optionen einwandfrei. Sollte es einmal nicht klappen (während des Tests hielten wir mit einem Finger das Mikrofon des Smartphones zu, um das zu überprüfen), besteht immer noch die Möglichkeit, den Login mit dem Token oder einem Fingerabdruck manuell zu genehmigen.

Nach dem erfolgreichen Arbeiten mit Zero Touch stellten wir nun die anderen Test-Accounts, die mit den bereits erwähnten weiteren Authentifizierungsmethoden arbeiteten, auf Airlock 2FA um. Das funktionierte analog zu dem eben beschriebenen Vorgehen, so dass wir an dieser Stelle nicht weiter darauf eingehen müssen. Es genügt zu sagen, dass alles ohne Schwierigkeiten und mit minimalem Aufwand von Seiten des Administrators über die Bühne ging.

Zusammenfassung und Fazit

Airlock 2FA konnte uns im Test vor allem mit der Zero-Touch-Funktion überzeugen. Sie macht das Arbeiten mit der Zwei-Faktor-Authentifizierungslösung genauso einfach, wie einen traditionellen Login mit Benutzernamen und Passwort. Das wird sich sicher positiv auf die Akzeptanz des Produkts im laufenden Betrieb und damit auch auf das Sicherheitsniveau im Allgemeinen auswirken.

Auch die Migration an sich lässt keine Wünsche offen. Die Administratoren müssen lediglich wenige vorbereitende Schritte in der IAM-Konfiguration durchführen, anschließend leitet das System die Anwender von sich aus Schritt für Schritt durch den Migrationsprozess. Aus Kundensicht spricht also nichts gegen den Einsatz dieser Lösung und das Helpdesk wird wenig belastet. IT-Verantwortliche, die nach einer leistungsfähigen 2FA-Lösung Ausschau halten, werden bei Airlock definitiv fündig.

Dieser Test steht auch als PDF-Datei zum Download bereit:

Anmerkung:

Wir haben diesen Test im Auftrag des Herstellers durchgeführt. Der Bericht wurde davon nicht beeinflusst und bleibt neutral und unabhängig, ohne Vorgaben Dritter. Diese Offenlegung dient der Transparenz.