Veritas Alta Data Protection im Google Marketplace

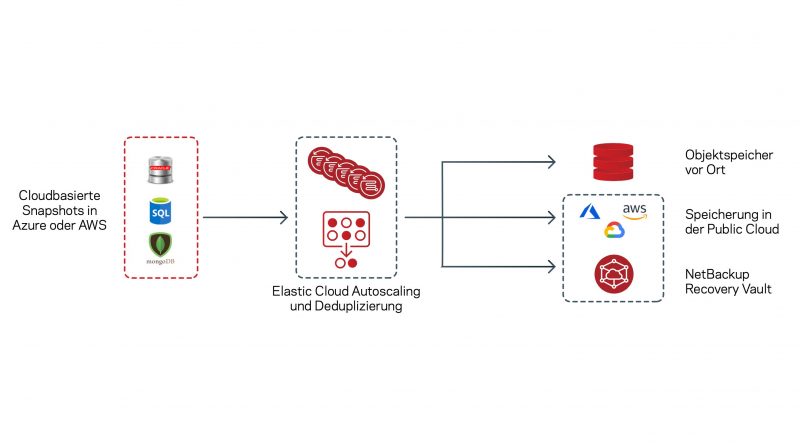

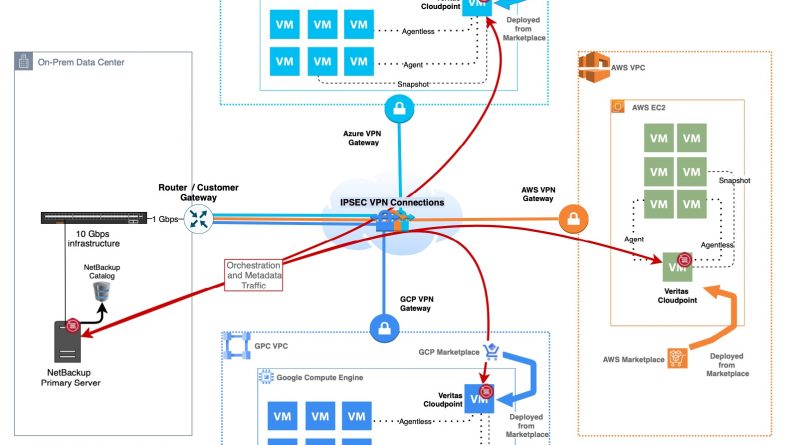

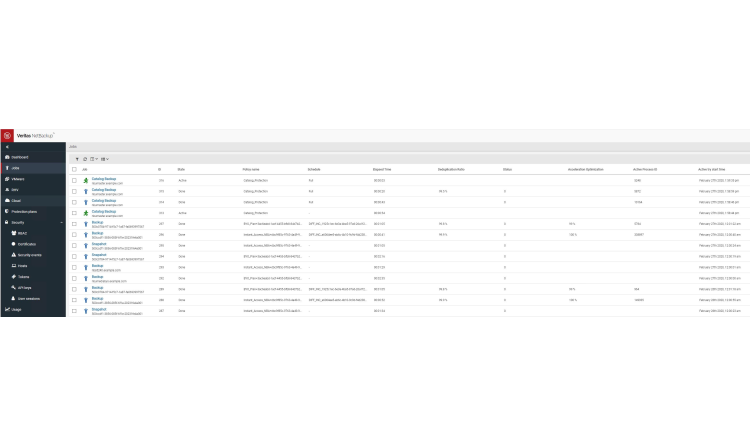

Die zunehmende Cyberkriminalität zwingt Unternehmen zu umfassenderen Sicherheitslösungen. Cyberkriminelle nutzen fortschrittliche KI-Tools, wodurch Angriffe komplexer werden. Um diese Herausforderungen zu bewältigen, sind skalierbare Leistung und ein umfassender Schutz der Daten über alle Anwendungen und Umgebungen hinweg unerlässlich. Veritas Alta ist die intelligente, Cloud-native Plattform und optimiert die Cybersicherheit und senkt Kosten. Mit der Einführung von Veritas Alta Data Protection (ADP) im Google Cloud Marketplace können Unternehmen die Datensicherung, -speicherung und -wiederherstellung vereinfachen und automatisieren, was die Cloud Infrastruktur-Kosten erheblich senkt und die Effizienz steigert.

Weiterlesen