GuardiCore aktualisiert Sicherheitstool Infection Monkey

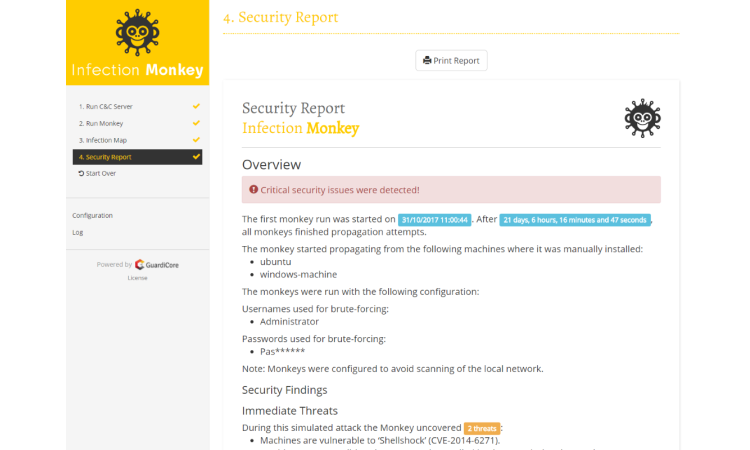

GuardiCore hat eine neue Version des Open-Source-Sicherheitstools „Infection Monkey“ veröffentlicht. Das kostenlose IT-Analysewerkzeug dient der Stärkung von Rechenzentren und Cloud-Umgebungen gegen Cyberattacken und wird von GuardiCore zusammen mit der Open-Source-Community entwickelt. Das Sicherheitsprogramm prüft die Widerstandsfähigkeit privater und öffentlicher Cloud-Netzwerke gegenüber Sicherheitsverstößen und schrittweisen Angriffskampagnen (Network Lateral Movement).

Als autonomes Self-Service-Tool bildet der Infection Monkey eine zusätzliche Prüfinstanz zur Erkennung von Cybergefahren. Sicherheitsprofis ergänzen so ihre bestehenden Pentest-Werkzeuge und -Dienste zur Identifikation von Schwachstellen und können Risikobewertungen kontinuierlich und automatisiert durchführen lassen. Das Tool prüft die Einhaltung von Compliance-Vorgaben und kann Schwachstellen in Datacenter- und Cloud-Umgebungen feststellen.

Neue Funktionen der Infection-Monkey-Version 1.6:

- Erkennung zwischengespeicherter Zugangsdaten: Infection Monkey kann jetzt potentielle Angriffswege (wie zum Beispiel mehrfach verwendete Zugangsdaten, Pass-the-Hash-Attacken and Login-Daten im Cache) erkennen, von denen Rechner in der gleichen Domäne oder Arbeitsgruppe betroffen sind. Solche Attacken gehören zu den häufigsten Methoden, um sich schrittweise innerhalb eines Rechenzentrums von Rechner zu Rechner vorzuarbeiten.

- Identifizierung von Risiken durch ungepatche Server: Mit jeder neuen Version werden aktuelle Exploits in die Liste der Angriffsmuster aufgenommen, nach denen das IT-Sicherheitstool sucht. Infection Monkey überprüft, ob Rechner durch neu entdeckte Schwachstellen oder Fehlkonfigurationen gefährdet sind, die aktuell in großen Netzwerken besonders häufig anzutreffen sind.

- Schutz vor unerkannten Datenübertragungen zwischen Netzwerksegmenten: Als neues Feature warnt Infection Monkey vor erkannten Kommunikationsverbindungen zwischen Netzwerksegmenten, die zu Datenverlust und Missbrauch führen können. Dabei werden Zugriffe von einem auf ein anderes Teilnetz sicherheitsüberprüft und ermittelt, ob die Netzwerksegmentierungsregeln ordnungsgemäß eingehalten werden.

Der Infection Monkey kann kostenfrei unter dem Link www.guardicore.com/infectionmonkey heruntergeladen werden — der Quellcode ist frei auf GitHub hinterlegt. Die Open-Source-Software läuft in Linux-, AWS-, Azure-, Google-Cloud-, VMware-, Windows- und Docker-Umgebungen. Für weitere Fragen, Vorschläge und Anleitungen steht ein eigener Slack-Channel zur Verfügung. Das Sicherheitstool wird seit 2016 unter der GPLv3-Lizenz entwickelt.

Weitere Informationen: www.guardicore.com