Durchgängige Sicherheit – vom Smartphone bis zur Cloud

Unternehmen benötigen daher Tools, die sie in die Lage versetzen, ihre Benutzer und Geräte zu schützen und gleichzeitig adaptive Sicherheitsrichtlinien durchzusetzen, um den Zugriff auf Daten, die in diesen Unternehmensanwendungen gespeichert sind, vor internen und externen Bedrohungen zu schützen. Dies ist für jedes Unternehmen mit einer vollständig dezentralen oder hybriden Arbeitsumgebung mittlerweile unerlässlich.

Viele Unternehmen beschränken sich nach wie vor auf den Einsatz punktueller Sicherheitslösungen für Netzwerk, Cloud und Endpunkte, insbesondere Firewalls und NDR (Network Detection and Response). Der Übergang vom Endpunkt zur Cloud ist jedoch ebenso gefährdet, gerade durch die zunehmende Nutzung mobiler Geräte, um ortsunabhängig auf Unternehmensressourcen zuzugreifen. Nachträglich ergänzte, umständliche Sicherheitsmaßnahmen bremsen jedoch die Benutzer aus, worunter die Produktivität des mobilen Arbeitens leidet. Dies schafft Bedarf für eine zeitgemäße Sicherheitslösung, die alle Unternehmensdaten immer im Blick behält, in Bewegung und an den jeweiligen Speicherorten.

Kombination aus SSE und Endpunktsicherheit

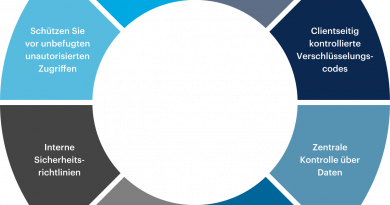

Ein effektiver Ansatz ist eine Cloudsicherheitsplattform, die Security Service Edge (SSE) und Endpunktsicherheit kombiniert, um Benutzer und Unternehmensdaten standortunabhängig zu schützen. Laut Gartner ist SSE eine Sammlung integrierter, Cloud-zentrierter Sicherheitsfunktionen, die einen sicheren Zugang zu Websites, Software-as-a-Service (SaaS)-Anwendungen und privaten Anwendungen ermöglicht. Die Kombination von SSE und Endpunktsicherheit auf einer Plattform ermöglicht es, den Risikostatus von Benutzern und Endgeräten fortlaufend zu überwachen. Unternehmen können dabei den Zugriff auf Daten und Anwendungen feinkörnig nach dem Zero-Trust-Prinzip und je nach Sensibilität der Daten gewähren. So gelingt es, alle Benutzer, mobilen Endgeräte, Geschäftsanwendungen und Unternehmensdaten vor unbefugtem Zugriff und Internetbedrohungen zu schützen.

Eine in der Cloud bereitgestellte Lösung für mobile Endpunktsicherheit als Teil einer ZTNA-Plattform (Zero Trust Network Access) umfasst mobilen Endpunktschutz, einen geschützten Zugriff auf Anwendungen sowie eine sichere Internet- und Cloud-Nutzung. Die mobile Endpunktsicherheit erstreckt sich dabei auf verwaltete und nicht verwaltete Endgeräte, um diese vor bösartiger Software, Phishing-Angriffen, riskanten Netzwerkverbindungen und Kompromittierung zu schützen. Die Schutzmaßnahmen sind aktiv unabhängig vom Standort des Benutzers oder einer Anwendung. Im Gegensatz zu einem VPN erfolgt hierbei eine Verbindung der Benutzer mit den Anwendungen statt mit dem Netzwerk, entsprechend dem Zero-Trust-Prinzip.

Der Internetzugriff erfolgt über ein Secure Web Gateway (SWG) in der Cloud, geschützt durch eine Firewall as a Service. Unternehmen können damit Benutzer, Netzwerke und Unternehmensdaten vor internetbasierten Bedrohungen schützen und Datenverluste verhindern. Ein Cloud Access Security Broker (CASB) wiederum gewährleistet den sicheren Cloud-Zugriff. Unternehmen sind damit in der Lage, sämtliche Cloud- und SaaS-Anwendungen entsprechend einheitlichen Regeln nahtlos zu schützen, während alle Cloud-Aktivitäten sichtbar und unter Kontrolle sind.

Cloud-native, einheitliche Sicherheitsplattform

Unternehmen müssen heute Daten und Anwendungen schützen, unabhängig davon, wo diese gespeichert sind oder betrieben werden, und auch in Bewegung zwischen mobilen Endgeräten, dem lokalen Netzwerk und der Cloud. Eine Cloud-native, einheitliche Sicherheitsplattform deckt alle Anforderungen der Endpunkt- und Cloud-Sicherheit ab. Zugleich bietet sie die Flexibilität, um auf neue Anforderungen zeitnah reagieren zu können und – stets auf sichere Weise – mit wertvollen Daten arbeiten zu können.