Security Service Edge zeigt die Evolution der Unternehmenssicherheit

Autor/Redakteur: Sanjit Ganguli, Vice President, Transformation Strategy bei Zscaler/gg

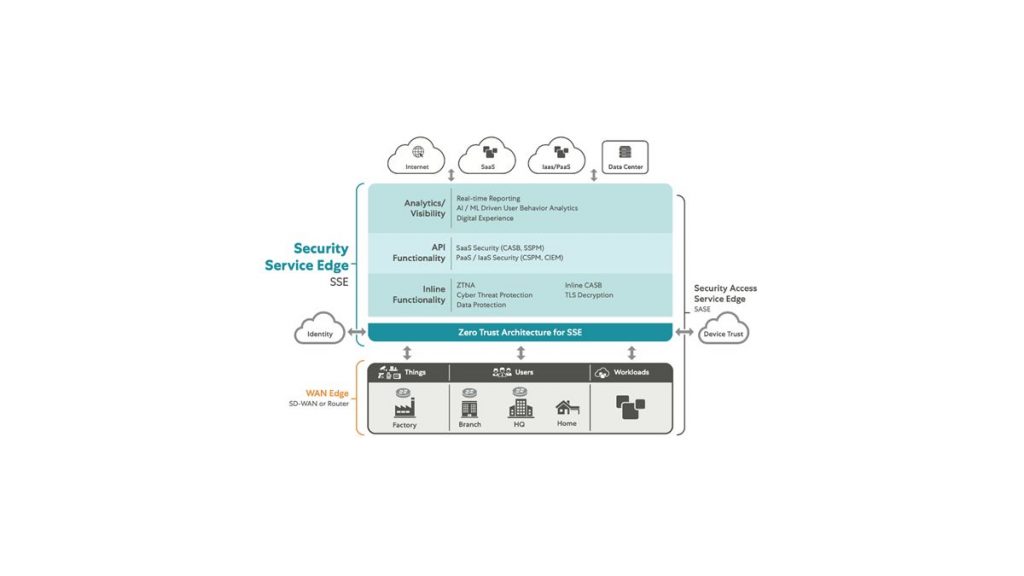

Die Bedrohungslage entwickelt sich durch immer gezieltere Angriffsmethoden fortlaufend weiter und dementsprechend müssen Unternehmen ihre Sicherheitssysteme anpassen. Diese Weiterentwicklung spiegelt sich im neuen Security Service Edge (SSE)-Report von Gartner wider. Nach der Einführung des Secure Access Service Edge-Rahmenwerks (SASE) 2019 wurde aus diesem Konzept nun der Teil der Anbindung – das A – ausgeklammert.

Ursprünglich wurde mit Hilfe von SASE die Konvergenz von SD-WAN mit Netzwerksicherheit (Secure Web Gateway) und Zero Trust Network Access beschrieben. Bereits in diesem Rahmenwerk war der Sicherheitsperimeter nicht mehr durch Appliances um das Rechenzentrum definiert. Als integrierter Service, der über die Cloud bereitgestellt wird, soll Sicherheit überall dort greifen, wo sich die Nutzer befinden. Für Unternehmen ging die Umsetzung des Rahmenwerks mit der Aufhebung organisatorischer Silos einher. Die Kaufentscheidung musste zwischen unterschiedlichsten Bereichen, wie dem Netzwerkteam mit der Verantwortung für SD-WAN und Sicherheitsteams für die entsprechende Sicherheitsplattform koordiniert werden. Als Resultat galt es Lösungsansätze unterschiedlichster Anbieter zu integrieren.

Die Abspaltung der Sicherheitssäule in das Security Service Edge verdeutlicht, wie sich die Prioritäten der Unternehmen in eine andere Richtung verschoben haben. Heute ist es Unternehmen wichtig, dass Sicherheit nicht mehr an das Netzwerk gebunden ist. Schnelles, digitales Arbeiten muss von jedem Standort der Mitarbeiter ermöglicht werden, und zwar unabhängig von deren Anbindungsart. Wert gelegt wird auf konsistente Richtlinien, die gleichermaßen für die Absicherung des Zugriffs auf das Internet, SaaS und Private Anwendungen gelten, die sowohl im Rechenzentrum als auch in Multicloud-Umgebungen vorgehalten werden. Durch einen Zero Trust basierten Zugang, der die Identität und den Kontext einbezieht, kann die Angriffsfläche eines Unternehmens und damit das Risiko verringert werden.

SSE als Teil von SASE

Mit SSE gliedert Gartner den Sicherheitsteil seines SASE-Rahmenwerks in eine eigene Systematik aus und schafft damit ein eigenes Marktsegment. Das Security Service Edge beruht auf einem Cloud-zentrierten Sicherheitsansatz, der auf Basis einer hochintegrierten Plattform mehrere Sicherheitsfunktionen vereint. Der Schutz vor Cyber-Bedrohungen, Zero Trust Network Access (ZTNA), Cloud Access Security Broker (CASB) und Datenschutz werden unter einem Dach kombiniert.

SSE verspricht eine sichere Administration und Richtlinien für die Cloud- und Internetnutzung der Mitarbeiter sowie die Anbindung und Absicherung von Remote-Mitarbeitern über Zero Trust Network Access. Hinzu kommt die Möglichkeit der Identifizierung und der Schutz sensibler Daten durch Data Loss Prevention-Funktionen sowie die Erkennung und Eindämmung von Bedrohungen. Diese Funktionalität wird gepaart mit einem Netzwerk-agnostischen Ansatz. Die Integration eines solchen Angebots in der Plattform eines Anbieters geht mit konsistenten Richtlinien einher und bietet damit ein einheitliches digitales Erlebnis für die Anwender und Erleichterung in der Administration. Um die Umsetzung dieser Anforderungen zu erfüllen, muss eine SSE-Lösung die folgenden Grundsätze berücksichtigen:

- Eine einheitliche Plattform: Eine einheitliche Plattform zur Bereitstellung aller SSE-Funktionen erlaubt darüber hinaus Netzwerktransformation und Digitale Experience Monitoring-Funktionalität.

- Zero-Trust-Architektur: Native App-Segmentierung, bei der Geschäftsrichtlinien die authentifizierten Benutzer mit einer autorisierten App verbinden, ohne die Benutzer ins Netzwerk zu platzieren.

- Fokus auf Leistungsfähigkeit: Eine Cloud-native Architektur, die weltweit verteilt ist und auf Peering am Edge setzt, ist die Grundlage für schnellen App-Zugriff und User Experience.

- Skalierbarkeit der Inspektion: Eine Proxy-basierte Architektur ist erforderlich für die Datenuntersuchung in Echtzeit inklusive geschäftskritischem SSL-Verkehr unter Einhaltung der Service Level Agreements.