In drei Schritten zur effektiven Cybersecurity-Strategie

Um der aktuellen und zukünftigen Bedrohungslage Herr zu bleiben, müssen Unternehmen also eine neue Herangehensweise an die Cybersecurity etablieren. Dabei sollten sie drei Grundsätze verinnerlichen.

Kennen des Unbekannten

Ein zeitgemäßes Cybersecurity-Modell ermöglicht es, sowohl bekannte als auch bisher unbekannte Remote-Nutzer und externe Mitarbeiter zu identifizieren, zu authentifizieren und zu verifizieren. Durch Always-on-Systeme, die konstant dazu lernen und Bedrohungen in Echtzeit erfassen, können Gefährdungen schon während ihrer Entstehung bekämpft werden.

Der Zugriff auf ein Echtzeit-Netzwerk mit globalen Cybersecurity-Informationen hilft Unternehmen auf dem neuesten Stand zu bleiben. Moderne Cybersecurity-Unternehmen bieten darüber hinaus Lösungen, die künstliche Intelligenz und Machine-Learning einsetzen, um die aktuelle Bedrohungslage zu erfassen. So werden unbekannte Bedrohungen in Echtzeit erkannt, bis zur finalen Beurteilung blockiert und schlussendlich verhindert, dass sie Schaden anrichten.

Vereinheitlichung von Transparenz und Kontrolle

Unternehmen sollten Wert darauf legen, ihre gesamte Belegschaft bereichsübergreifend abzusichern. Alle Abteilungen eines Unternehmens müssen gleichermaßen abgesichert werden – nur so lassen sich tote Winkel bei der Abwehr von Bedrohungen vermeiden. Eine moderne Cybersecurity-Plattform vereinheitlicht die Sichtbarkeit und Priorisierung von Risiken über das gesamte Unternehmen und mehrere Generationen von IT-Infrastruktur hinweg. So wird die Kontrolle von verteilten Remote-Systemen und mobilen Geräten verbessert und der Datenverkehr kann umfassend überwacht werden. Eine unternehmensweit eingesetzte Cybersecurity-Plattform hilft den Verantwortlichen dabei, neue Technologien und Dienste in ihr Security-Konzept zu integrieren und bestehende Silos im Unternehmen aufzulösen.

Aufbrechen veralteter wirtschaftlicher Strukturen

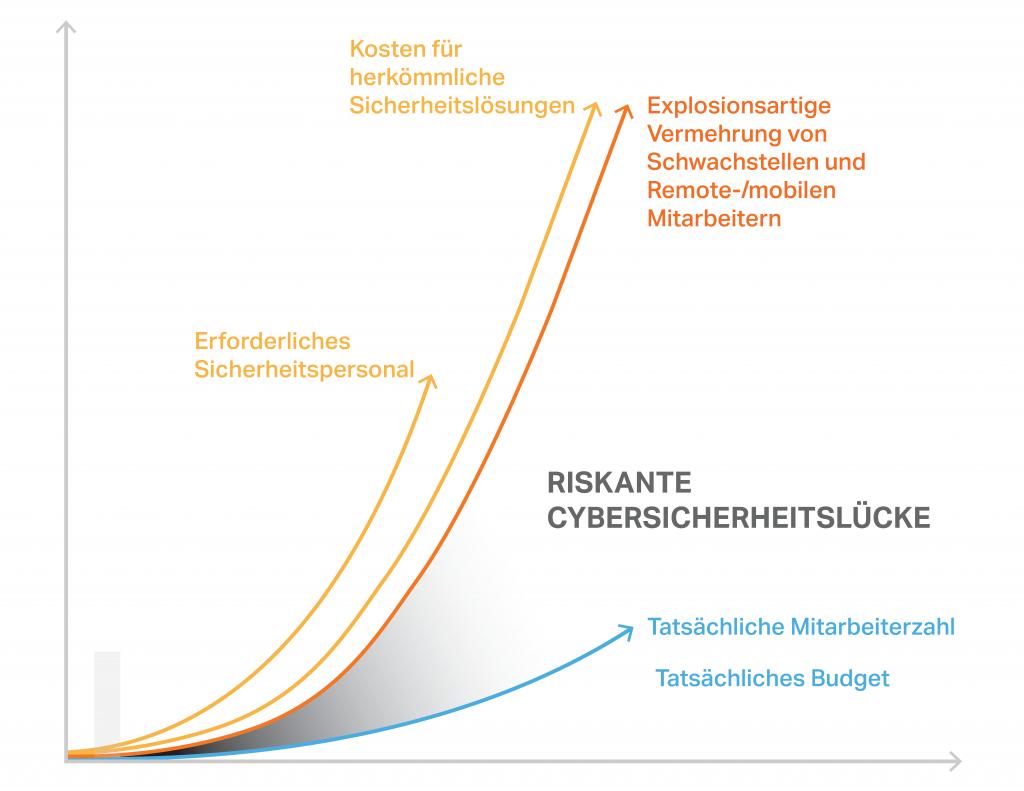

Wichtig bei der Wahl einer geeigneten Cybersecurity-Lösung ist es, von Anfang an die Gesamtbetriebskosten über die vollständige Lebenszeit der Lösung (Total Cost of Ownership) im Blick zu haben: Nur eine skalierbare Lösung kann auf Dauer wirtschaftlich sein und Budgetbeschränkungen aus dem Weg räumen. Auch muss eine kosteneffiziente Sicherheitsplattform heute intelligente Automatisierungsfunktionen und Optionen für das Zero-Touch-Deployment bieten, um den Aufwand für die IT-Mitarbeiter gering zu halten und damit Kosten zu reduzieren. Diese drei Prinzipien helfen Unternehmen, unabhängig von ihrer Größe, eine effektive Cybersecurity-Strategie zu entwickeln und die Cybersecurity-Lücke nachhaltig zu schließen.