Management-Lösungen im Fokus: Werkzeugkasten des Administrators

Betriebssystem-Deployment

Ein weiterer wichtiger Aufgabenbereich eines Management-Systems ist das Verteilen der Betriebssysteme an die Clients im Netz. Die meisten Verwaltungswerkzeuge sind dazu in der Lage, Windows Client- und Serverversionen automatisch auszubringen. Dazu verwenden sie in der Regel einen PXE-Server über den der Boot-Vorgang abläuft und ein vorgefertigtes Betriebssystem-Image.

Im Idealfall spielt die Managementlösung nach dem Installieren dieses Images auch gleich die benötigten Patches und Anwendungsprogramme mit ein. Das Betriebssystem-Deployment lässt sich in der Praxis auch nutzen, um Client-Stationen von einer Windows-Version auf eine andere zu migrieren.

Die Nebular Management-Lösung von Zyxel (Bild: Zyxel)

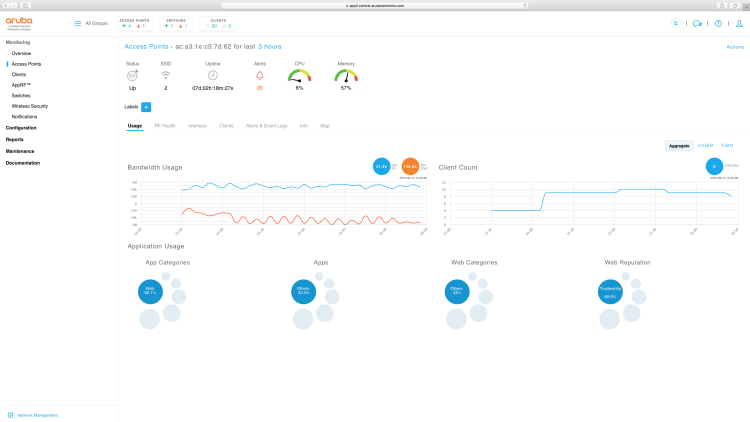

Die Access Point-Verwaltung von Aruba Central (Screenshot: Aruba)

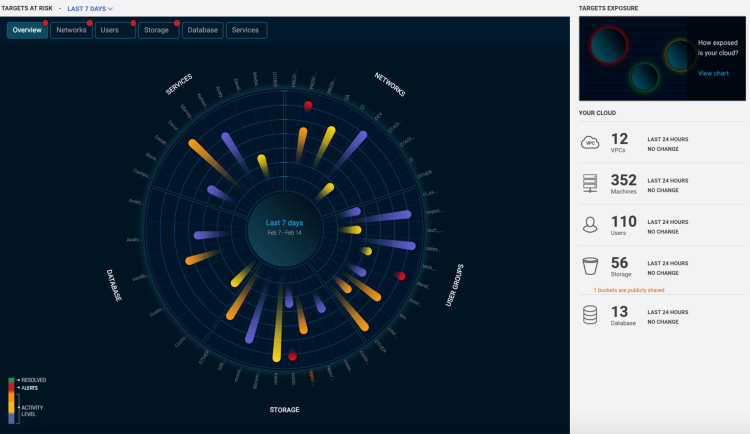

Der Cloud Workload Protection (CWP) Service von Radware schützt die Cloud-basierten Assets von Kunden vor Datenlecks, Kontoübernahmen und Ressourcenausnutzung (Screenshot: Radware)

Eine besondere Herausforderung in diesem Zusammenhang ist die Installation der richtigen Treiber für die einzelnen Systeme, da in den meisten Unternehmen identische Hardware-Plattformen eher die Ausnahme darstellen dürften. Deswegen verfügen die Management-Tools über Treiberdatenbanken, in die die zuständigen Mitarbeiter alle Treiber der eingesetzten Hardware-Komponenten integrieren können.

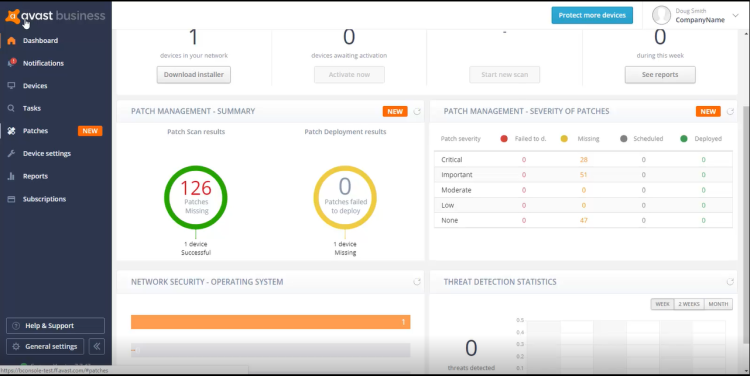

Der zentralisierte Service der Avast Business Management Console hilft dabei, den Überblick bei Sicherheitsupdates zu behalten, priorisiert deren Implementierung und überwacht die Ergebnisse (Screenshot: Avast)

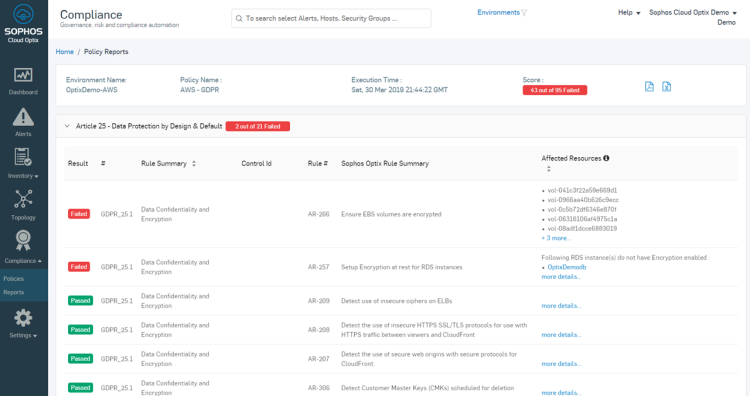

Sophos Cloud Optix (Screenshot: Sophos)

Das geht zum einen manuell, bei bereits installierten Systemen oftmals aber auch automatisch. Dazu müssen die Administratoren lediglich auf den Clients eine Software laufen lassen, die die installierten Treiber analysiert und in einem Treiberpaket zusammenfasst, das sich danach dann für das Deployment neuer Rechner und oft auch neuer Betriebssystemversionen nutzen lässt.

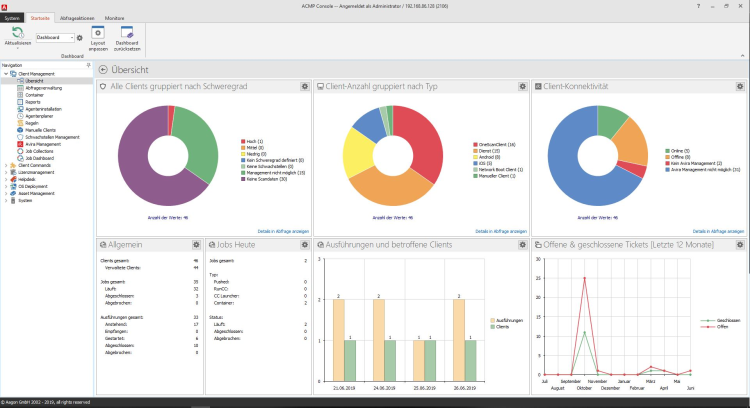

Die dynamischen Dashboards in ACMP bilden schon in der Hauptansicht die wichtigsten Informationen ab. In frei definierbaren Aktualisierungsintervallen haben Administratoren ihre IT über auf mehreren unterschiedlichen Übersichten im Blick. (Screenshot: Aagon)

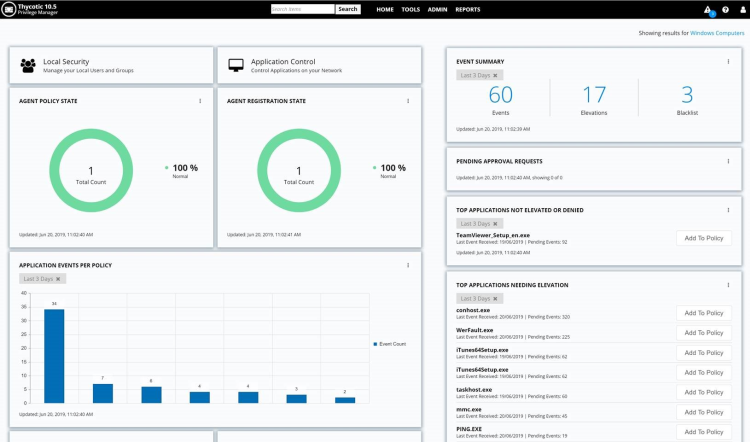

Der Privilege Manager von Thycotic ermöglicht eine automatisierte Anwendungskontrolle, um Prozessen Zugriff zu erlauben, die für den Arbeitsaufwand essentiell sind (Screenshot: Thycotic)

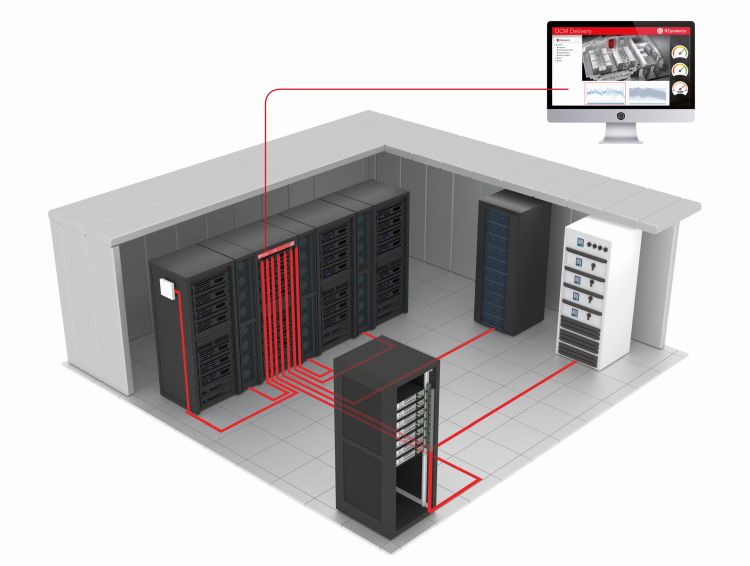

Das Überwachen von Server-Schränken (Bild: Data Center Group)

Lizenzverwaltung

Besonders leistungsfähige Produkte sind nicht nur dazu in der Lage, die im Netz vorhandene Software zu inventarisieren, sondern können auch ihre Nutzung unter die Lupe nehmen. Auf diese Art und Weise haben die Administratoren die Möglichkeit, zu analysieren, ob die im Unternehmen vorhandenen Lizenzen bestmöglich genutzt werden und die Lizenzverwaltung zu optimieren. Das funktioniert üblicherweise nur über einen Agenten auf den Client-Systemen.

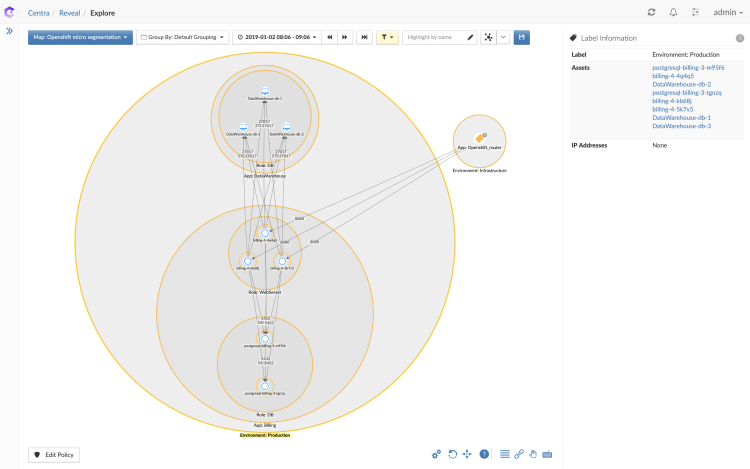

Für eine vereinfachte Mikrosegmentierung in hybriden Datacenter-Umgebungen stellt Guardicore Centra Abhängigkeiten in Public- und Private-Clouds visuell bis auf Detailebene dar (Screenshot: Guardicore)

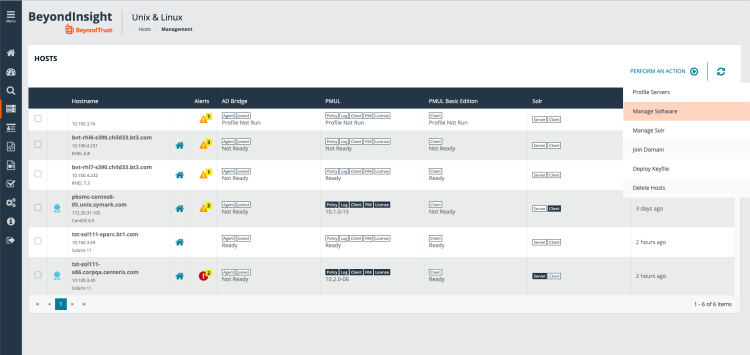

Erstellung und Überwachung von IT-Policies über die IT-Risikomanagementplattform BeyondInsight durch einen integrierten Privileged-Access-Ansatz für Richtlinien, Ereignisse und Berichte (Screenshot: BeyondTrust)

Virtualisierung

Die Verwaltung virtueller Umgebungen stellt eine besondere Herausforderung dar, in der spezielle Funktionen erforderlich sind. Ein Beispiel dafür ist das bereits erwähnte Feature, vorhandene VMs zu patchen, ohne sie dazu hochfahren zu müssen. Aber auch ein Lifecycle-Management, das temporär benötigte VMs nach Gebrauch wieder entfernt und eine Überwachung des Ressourcenverbrauchs der einzelnen VMs können sehr sinnvoll sein.

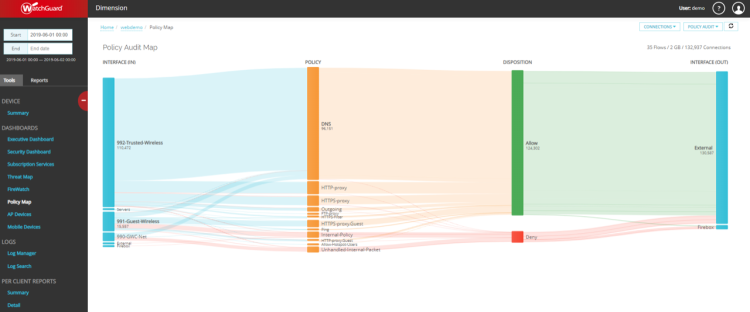

Durch WatchGuard Dimension lassen sich anhand entsprechender Darstellung Aspekte der IT-Sicherheit im Detail hinterfragen – als Fundament für zielgenaue Anpassungen der Security Policy (Screenshot: WatchGuard)

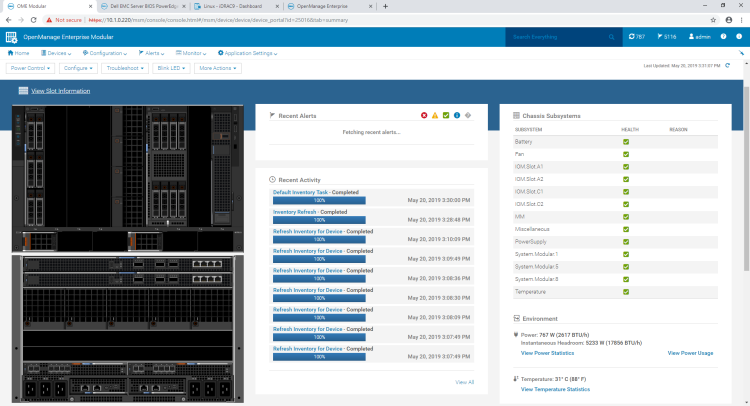

Chassis-Überblick der integrierten OpenManage Enterprise Modular Edition mit den wichtigsten Informationen auf einen Blick: Chassis-Konfiguration, Tasks, Health Status und Alarme (Screenshot: Dell)

Matrix42-Dashboard (Screenshot: Matrix42)

Sicherheit

Das Thema Sicherheit spielt in Unternehmensumgebungen eine zentrale Rolle. Deswegen bieten auch die meisten Management-Lösungen Optionen zum Verwalten der Endpoint-Security an. Dazu kooperieren manche Hersteller von Management-Tools mit Anbietern von Antivirus-Software und ähnlichem und sorgen so dafür, dass sich deren Produkte ebenfalls über die zentrale Verwaltungsoberfläche administrieren und auf dem aktuellen Stand halten lassen.

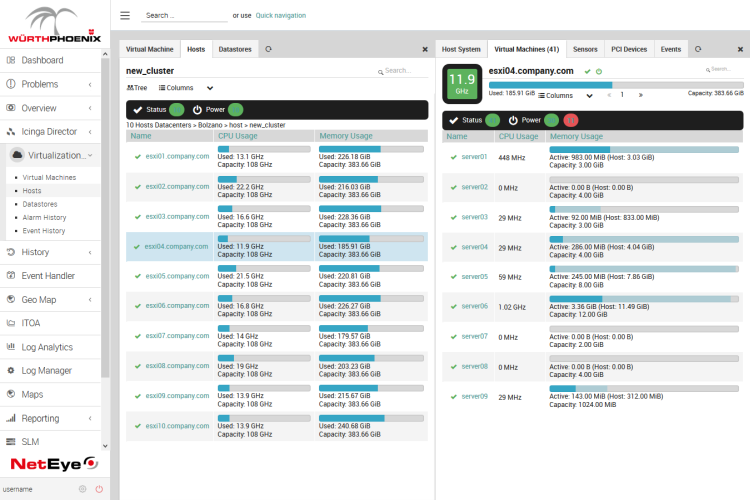

NetEye 4 von Würth Phoenix liefert dem IT-System-Management sehr genaue Informationen und bietet gleichzeitig einen schnellen Überblick über alle physischen und virtuellen Ressourcen im Unternehmen (Screenshot: Würth Phoenix)

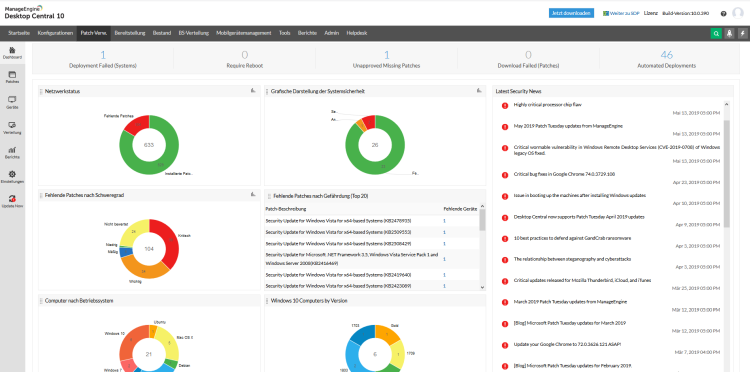

ManageEngine Desktop Central unterstützt Administratoren bei allen Aspekten des Patch-Managements für Windows- und Mac-Anwendungen und -Betriebssysteme sowie für Software-Programme anderer Hersteller (Screenshot: ManageEngine)

Auf der anderen Seite entwickeln auch die Hersteller von Antivirus-Programmen zentrale Verwaltungskonsolen für ihre Produkte, die dann oft auch Zusatzaufgaben übernehmen, die über das eigentliche Security-Management hinausgehen und beispielsweise auch das Patch-Management übernehmen oder Remote Control-Funktionen anbieten. In diesem Bereich bewegen sich die Produkte vorher getrennter Branchen folglich aufeinander zu.

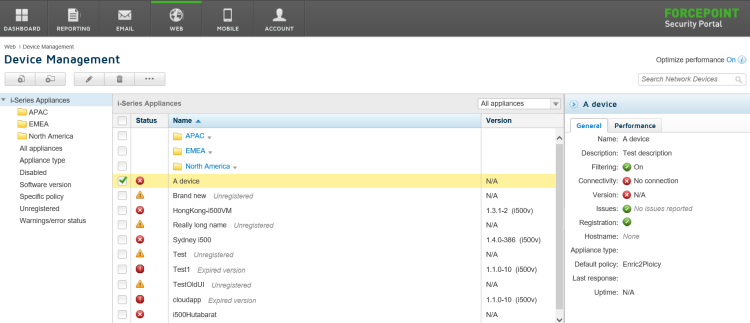

Mit der Device-Management-Funktion des Forcepoint Security Managers lassen sich registrierte Geräte auf die Einhaltung der Security-Policies hin prüfen, um Datenverlust oder Datendiebstahl zu verhindern. Zudem können Gerätetyp und Betriebssystem eingesehen sowie die Protokollierung und Filterung für Firmen- und Privatgeräte angepasst werden. (Screenshot: Forcepoint)

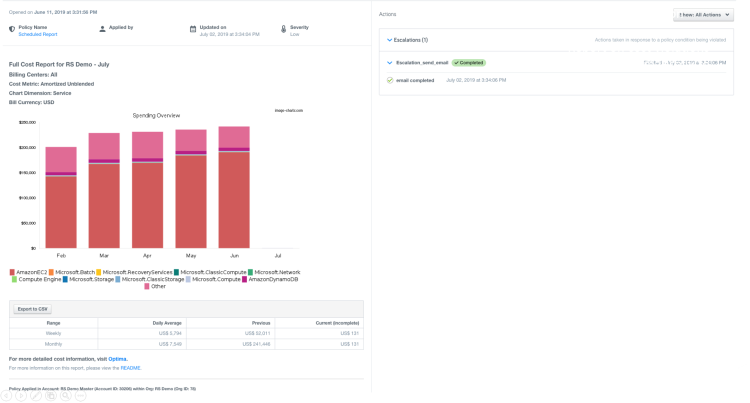

Flexera Optima als Teil der Cloud Management Platform ermöglicht die Zusammenarbeit unterschiedlicher Geschäftseinheiten für das Reporting und die Optimierung von Kosten, wie etwa mit der Ansicht der Kostenaufteilung nach Billingcente (Screenshot: Flexera)

Fazit

Moderne Management-Lösungen haben viele Aufgaben. Dazu gehören heute nicht mehr nur die Inventarisierung, die Software-Verteilung und das Lizenzmanagement im LAN, sondern auch die Verwaltung von Cloud-Diensten, virtuellen Umgebungen und mobilen Komponenten. Deswegen müssen Unternehmen vor der Anschaffung einer solchen Lösung genau analysieren, welche Funktionen sie benötigen und welche nicht und ihr Produkt entsprechend auswählen.

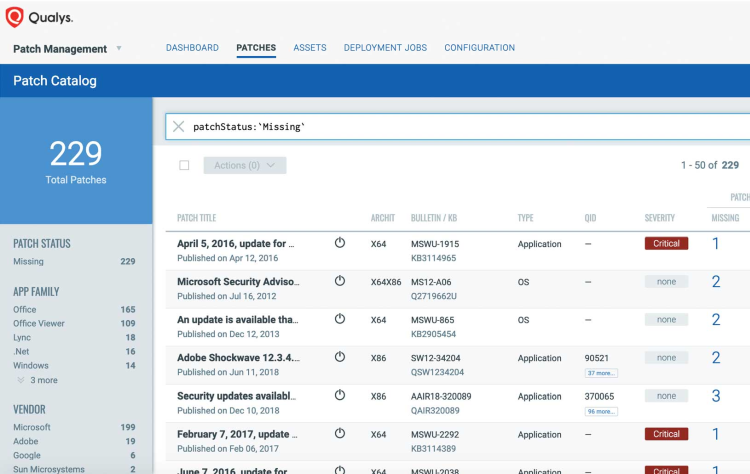

Die Patch-Übersicht von Qualys (Screenshot: Qualys)

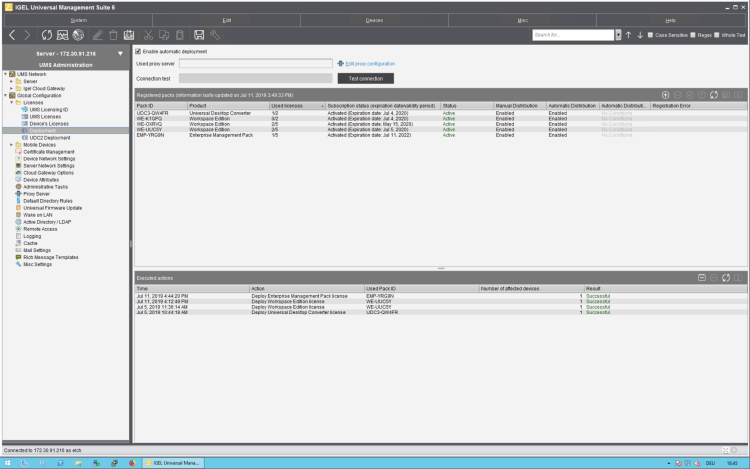

Liste von Lizenzpaketen (oben) sowie Protokoll der letzten Lizensierungen (unten) in der Universal Management Suite von IGEL (Screenshot: IGEL)