Sysbus Trend-Thema “Security”: Statement zu NIS2 von A1 Digital

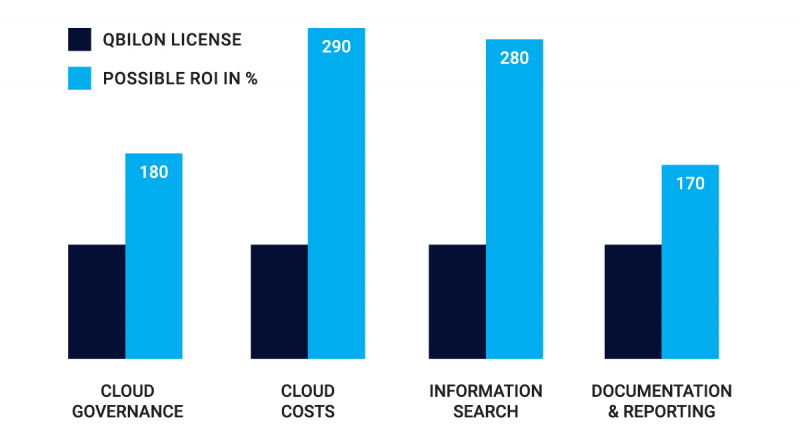

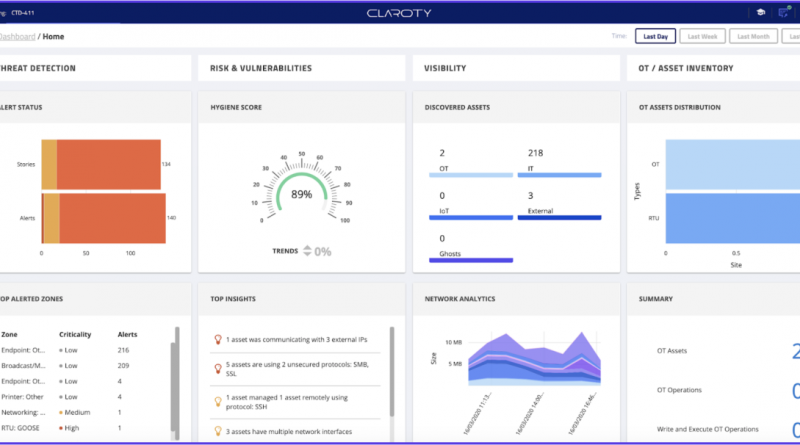

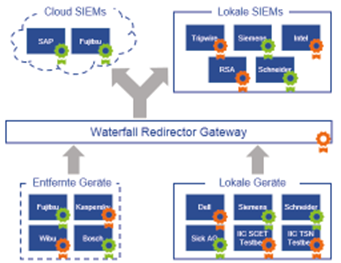

“A1 Digital begrüßt die neue EU Cyber Security Richtlinie NIS2 als wichtigen Schritt zur Steigerung des Gesamtniveaus der Cybersicherheit in der EU”, erklärt Philipp Mirtl, Cyber Security Consultant bei A1 Digital. “Wir helfen Organisationen dabei, ihre Risiken zu verstehen und ihre Sicherheitsmaßnahmen aktiv zu verwalten. Dazu entwickeln wir Lösungen, die auf die individuellen Bedürfnisse jeder Organisation zugeschnitten sind. Mit unserer Cloud-Infrastruktur Exoscale bieten wir eine sichere Plattform, die den Anforderungen marktüblicher Sicherheitsstandards entspricht und die volle Datenhoheit in Europa gewährleistet. Darüber hinaus bieten wir unseren Kunden unsere Expertise im Bereich OT-Security an, um Organisationen beim Schutz ihrer industriellen Systeme und kritischen Infrastrukturen zu unterstützen. Den risikobasierten Ansatz zur Informationssicherheit und der Bewertung dieser, halten wir für den effektivsten beim Schutz kritischer Infrastrukturen.”

Read More