Nur nicht die Kontrolle verlieren: Warum XDR die nötigen Einblicke für bestmögliche Sicherheit im Netzwerk liefert

Ohne diese Einblicke lässt sich aber nicht angemessen auf Gefahren reagieren. Auch hier verspricht SIEM schnellere Aufklärungs- und Reaktionszeiten. Mithilfe von Automatisierung sollen Log-Daten in Echtzeit klassifiziert werden. Die Security-Experten sollen so in der Lage sein Sicherheitsproblemen und -zwischenfällen schneller und souveräner begegnen zu können. Das Problem dabei: Die Digitalisierung schreitet in einem enormen Tempo voran. Und vor allem dann, wenn es um Cloud- und Remote-Umgebungen geht, kommen SIEMs oft nicht hinterher. Hier sind sie beispielsweise oft nicht in der Lage, unterschiedliche Ereignisse in hybriden Cloud-Umgebungen zu korrelieren. Und selbst wenn das in der Theorie klappt, können sie teilweise nicht mit den wachsenden IT-Anforderungen von Unternehmen mithalten. Hier ist vor allem die kosteneffiziente Speicherung der enormen Datenmenge eine Herausforderung. Diese ist bei SIEMs aber nötig, um die Analyse von Ereignisdaten in Echtzeit durchführen zu können. Um die hohen Kosten für die SIEM-Datenspeicherung zu kompensieren, wird oft ein großer Teil der Ereignisdaten herausgefiltert, wodurch die Effektivität der Lösung stark gemindert wird. In der Praxis zeigt sich diese Problematik eindrücklich: In seinem SIEM-Bericht 2021 stellt Core Security fest, dass 65 Prozent der Befragten eine SIEM-Plattform verwenden. Etwas mehr als die Hälfte (57 Prozent) dieser Personen gab an, dass sie ein hohes Maß an Vertrauen in ihre Sicherheitsvorkehrungen haben. Das ist nicht viel mehr als die Vertrauensrate derjenigen, die kein SIEM nutzen (49 Prozent).

Hält, was SIEM verspricht: XDR

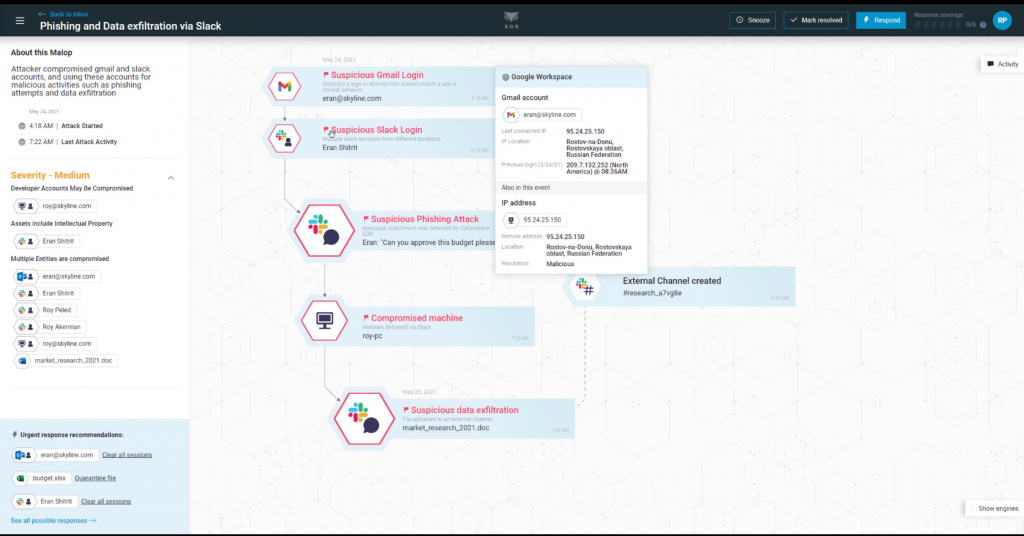

An diesem Punkt kommt XDR ins Spiel: XDR ist eine Weiterentwicklung von EDR (Endpoint Detection and Response) und nutzt die Analyse von Ereignis-Telemetrie in Systemen, die über Endpunkte wie Laptops und mobile Geräte hinausgehen und auch Cloud-basierte Ressourcen, Benutzeridentitäten, Netzwerk-Tools und andere Teile der IT-Infrastruktur einschließen. Kurz und knapp: XDR ist dafür gemacht worden, die Ereignisse an allen Stellen im Netzwerk datensparend zu erfassen und zu in Verbindung miteinander zu bringen. Der wohl wichtigste Unterschied zu SIEM-Lösungen ist, dass vorab keine Regeln und Indikatoren zur Überprüfung eingegeben werden müssen. Mit der Hilfe von Behavioral Analytics und künstlicher Intelligenz erkennt XDR nämlich auch sicherheitsrelevante Zwischenfälle, an die das Security-Team noch gar nicht gedacht hat und schützt so auch vor neuen, unbekannten Angriffsvarianten. So können Security-Experten anfangen zu verstehen, was wirklich in ihrem Netzwerk vor sich geht, anstatt sich durch eine Vielzahl an Fehlalarmen zu kämpfen oder zu suchen, welche auffälligen Verhaltensweisen eventuell von der SIEM Plattform übersehen worden sind.

In Verbindung mit der Verhaltensanalyse durch Machine Learning bietet XDR dem Security-Personal eine Reihe von Vorteilen:

- Die Möglichkeit, Bedrohungen schneller zu identifizieren.

- Ein umfängliches Verständnis über das gesamte Ausmaß der Ereignisse.

- Die Erkenntnis, wie Ereignisse miteinander in Verbindung stehen.

- Die Werkzeuge, um Gegenmaßnahmen in Echtzeit konsistent im gesamten Netzwerk durchzuführen.

Wer mit seiner SIEM-Lösung also nicht zufrieden ist oder wem die Absicherung seines Netzwerks über den Kopf zu wachsen droht, sollte einen Blick zu XDR-Lösungen wagen. Denn diese lösen oft die Versprechen ein, die SIEM gegeben hat aber teilweise nicht einhalten konnte. Mit XDR behalten die Security-Experten nicht nur in komplexen Netzwerken den Überblick und können alle Ereignisse einfach monitoren. Mit Behavioral Analytics und künstlicher Intelligenz ausgestattet, unterstützt es auch massiv dabei, Angriffe proaktiv abzuwehren.