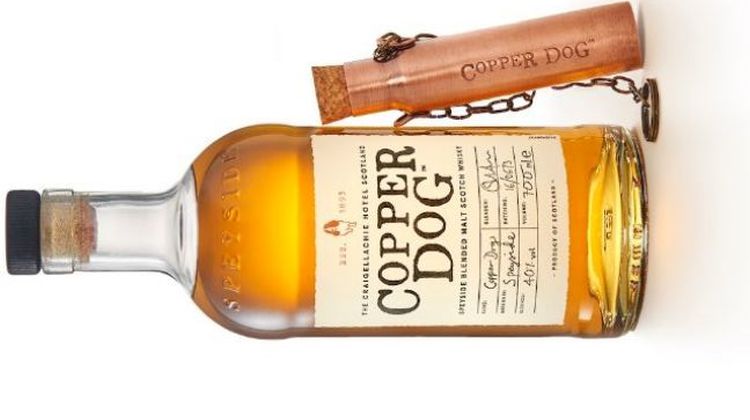

Ein Whiskygenuss, kreiert, um mit den Liebsten geteilt zu werden: Copper Dog schreibt die Geschichte seiner schottischen Heimat Speyside, der größten Whiskyregion der Welt, gebührend fort. Mit seiner abenteuerlichen Geschichte und dem Geschmack von Schokoladenkeks in Kombination mit Orange und leicht gerösteten Gewürzen soll der Premium Blended Scotch Whisky Einsteiger, Sammler und Connaisseure begeistern – und bietet sich als Weihnachtsgeschenk an. Copper Dog ist zu einer UVP von 27,99 Euro online und im gut sortierten Fachhandel erhältlich. Speyside, Schottland, 1707: Vor mehr als 300 Jahren war Whisky stark versteuert und wurde zur Schmugglerware. Die ortsansässigen Arbeiter beginnen ihren stillen Aufstand gegen die immer reicher werdenden Landeigentümer: In jahrhundertealter Tradition der eigenen Herstellung aufgewachsen, führten sie die illegale Destillation in eine neue Blütezeit und ließen Speyside zum Zentrum des Schmuggels werden. Um die edlen Tropfen unauffällig nach Hause zu transportieren, bewiesen die Arbeiter große Kreativität. Als gebräuchlichste und berüchtigtste Methode bewies sich jedoch der Copper Dog: ein kleines Kupferrohr, welches auf einer Seite mit einem Groschen verschlossen und auf der anderen mit einem Korken verlötet wird. So konnte der Whisky, versteckt unter der Hose oder dem Gürtel transportiert, mit Freunden und Familie geteilt werden.

Klicken Sie auf den Titel, um gesamten Artikel zu lesen.

Weiterlesen