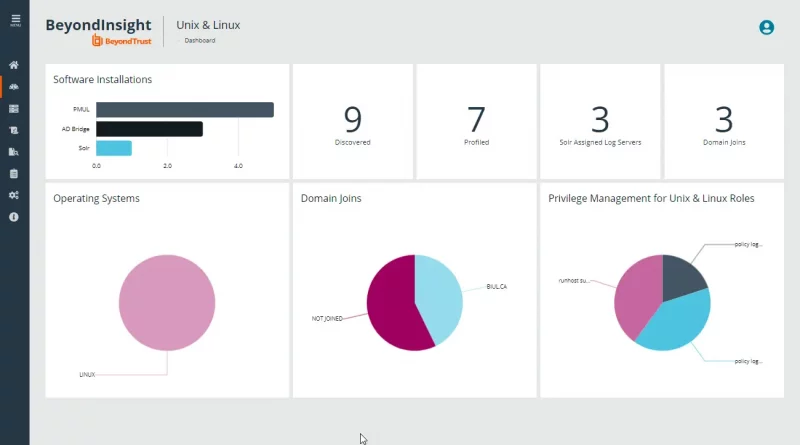

Erweiterte Privilege-Management-Funktionen für Linux-Desktops mit Unterstützung von Azure Active Directory (AD)

BeyondTrust erweitert und vereinheitlicht die Kontrolle privilegierter Konten zur Erreichung von IT-Compliance-Vorgaben in Linux- und Unix-Umgebungen. Die neueste Version der Enterprise-Lösung BeyondTrust Privilege Management für Unix & Linux ermöglicht die zentrale Speicherung, Verwaltung und sichere Verteilung von Sudoers-Dateien auf unterschiedlichen IT-Systemen. Mit der Active Directory Bridge fasst BeyondTrust außerdem das Authentifizierungs- und Konfigurationsmanagement in Unix-, Linux- Umgebungen zusammen — erstmals auch bei Azure-AD-Mandanten.

Read More