Zero Trust beim (Remote) Access: Vorsicht ist besser als Nachsicht

Sicherheit bis an den Netzwerkrand

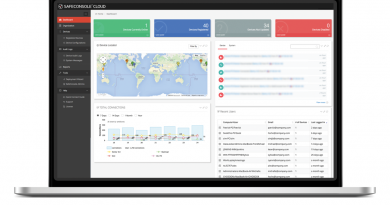

Die Einführung eines Zero-Trust-Modells ist zunächst mit einigen Schwierigkeiten verbunden. Anwendungen, Geräte und Benutzer müssen erfasst und ihre Authentifizierungsprozesse definiert werden. Außerdem müssen IT-Mitarbeiter sowohl am Netzwerkrand als auch innerhalb des Netzwerks Systeme implementieren, die den Traffic analysieren, Anfragen validieren und sämtliche Aktionen in Log-Dateien überwachen. Allerdings wird dadurch auch die Sicherheit um mehrere Größenordnungen erhöht, so dass es sich durchaus lohnt – zumal Systemaktualisierungen möglicherweise nur einmal im Monat erfolgen.

Bestimmte Zero-Trust-Funktionen wie Identitätsmanagement, Zugriffskontrolle, Zwei-Faktor-Authentifizierung, Netzwerksegmentierung sowie Richtlinienmanagement sind bereits in vielen modernen Tools integriert. Doch ist es notwendig, alle Aspekte von Zero Trust in einer umfassenden, integrierten, skalierbaren und richtliniengesteuerten Weise umzusetzen.

Leichte Handhabung für reduzierten IT-Aufwand

Da IT-Verantwortliche viele Aspekte der IT-Sicherheit im Blick behalten müssen, ist es ausschlaggebend, nicht nur Tools mit höchsten Sicherheitsfunktionen einzusetzen, sie müssen auch einfach zu bedienen sein. Das sorgt für mehr Akzeptanz bei den Mitarbeitern für das Zero-Trust-Modell. Die meisten Features moderner Zero-Trust-Lösungen erfolgen im Hintergrund und sind für den Nutzer nicht erkennbar. Sie müssen lediglich ihre Login-Daten parat haben. Erfolgt die Anmeldung und Verifizierung der Nutzer zudem über digitale Zertifikate und Multi-Faktor-Authentifizierung, ist auch noch die Passwort-Hürde auf Anwenderseite abgeschafft.

Zero-Trust-Lösungen stehen für Sicherheit und Zuverlässigkeit. Vor allem für KMUs sind sie ein wichtiger Partner in puncto Sicherheit, der die begrenzten IT-Ressourcen kompensiert und den Beschäftigen dennoch erlaubt, remote zu arbeiten und von dort sicher auf Anwendungen und Daten zuzugreifen. Mit Zero Trust als zentralem Bestandteil eines Remote-Support-Tools wird verhindert, dass Kriminelle beispielsweise Remote-Support-Tools als Einfallstor ausnutzen, um Malware in die Endgeräte der Kunden einzuschleusen. Damit profitieren auch kleine Firmen von einem hohen Maß an Sicherheit und Skalierbarkeit und können ein intuitives Remote-Benutzererlebnis bieten.