Kostenloses Whitepaper: Risikoanalyse am Endpoint

Rund 90 Prozent der Cyberangriffe sind nur deshalb möglich, weil ein Endpunkt falsch konfiguriert ist oder weil eine Konfiguration übersehen wurde, die dem Angreifer einen Einstiegspunkt bot. Hacker nutzen schwache Passwörter, Software-Schwachstellen, Fehlkonfigurationen und zahlreiche andere Vektoren, um ein Endgerät zu kapern und in einem Netzwerk Fuß zu fassen. Einmal drin, kann sich der Angreifer schnell im gesamten Unternehmen bewegen, um eine noch wichtigere IT-Ressource zu finden und zu kompromittieren.

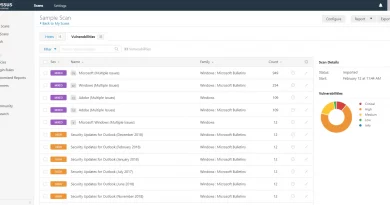

Die offensichtliche Lektion ist es, alle Endpoints immer mit den neuesten Sicherheitspatches aktuell zu halten. Eine erste Herausforderung für IT- und Sicherheitsadministratoren besteht darin, überhaupt erst einmal einen klaren und präzisen Überblick über diese Angriffsfläche des Unternehmens zu erhalten, riskante Endpunkte zu identifizieren und falsch konfigurierte Endpunkte aufzuspüren. Am besten ist es dann, wenn die dafür eingesetzten Tools auch die Fehlkonfigurationen beheben, zum Beispiel mit Betriebssystemhärtung, Service-Härtung und Anwendungshärtung.

Ein wirksamerer Weg zur umfassenden Absicherung ist ein ganzheitlicher Ansatz aus

- Identifikation risikoreicher Assets in ihrer Umgebung

- kontinuierlicher Bewertung aller Endpunkte auf Schwachstellen

- Bereitstellung automatisierter oder unterstützter Abhilfemaßnahmen

- Prävention und Überblick

Wie können Sie integrierte Prävention in Ihrer Organisation einsetze? In dem hier vorliegenden kostenlosen Whitepaper von Bitdefender erfahren Sie, worauf es ankommt. Erhalten Sie sofort den Download-Link per E-Mail:

[email-download-link namefield=“YES“ id=“9″ phone=“YES“]