Das Geschäft mit gestohlenen Login-Daten

Autor/Redakteur: Michael Marriott, Research Analyst bei Digital Shadows/gg

Yahoo, LinkedIn, Dropbox – der Diebstahl von Login-Daten und die Zahl der Angriffe auf Nutzerkonten steigt und steigt. Regelmäßig werden die erbeuteten Daten auf einschlägigen Foren zum Verkauf angeboten oder für weitere Cyberattacken genutzt. Für Unternehmen können diese geleakten Daten schnell zum Problem werden – sowohl finanziell als auch für das Image. Doch es gibt eine Reihe an Tipps und Tricks, um den Schaden sogenannter Compromised Credentials einzudämmen.

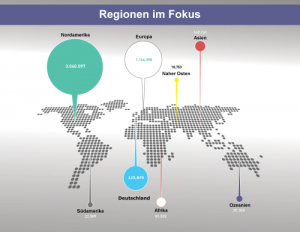

Datendiebstahl betrifft Unternehmen aller Größen und Branchen. Laut einer aktuellen Studie mit Fokus auf den 1000 größten Unternehmen der Forbes Global 2000-Liste, wurden über 5,5 Millionen geleakte E-Mail- und Passwortkombinationen aufgedeckt. Betroffen waren 97 Prozent der untersuchten Unternehmen, wobei sich durchschnittlich 706 gehackte Login-Daten pro Unternehmen online wiederfanden.

In Deutschland belief sich die Zahl der kompromittierten Accounts auf über 123.000. Betroffen waren vor allem Großkonzerne (31 Prozent), der Technologiesektor (21 Prozent) sowie Industriegüter und-Dienstleistungen (17 Prozent). Wenig überraschend ist die Herkunft der geleakten Daten: Die große Mehrheit stammt aus sozialen Netzwerke wie LinkedIn (30 Prozent), MySpace (21 Prozent) und Tumblr (acht Prozent).

Der wahre Wert von Logins

Wie brisant die Offenlegung der E-Mail- und Social Media-Accounts ist, erschließt sich vielen Unternehmen dabei erst auf den zweiten Blick. Schließlich ist es ein Unterschied, ob der Hacker auf einen privaten LinkedIn-Account zugreift oder auf den firmeneigenen Mail-Account. Für Angreifer können diese anscheinend privaten Zugangsdaten extrem wertvoll sein und als Ausgangspunkt für weitere Angriffe dienen – zum Beispiel auf Unternehmen mit betroffenen Mitarbeitern.

Der Wert von Compromised Credentials hängt von drei Faktoren ab:

- Wiederherstellbarkeit der Passwörter: Wie wurden die Passwörter gespeichert? Sind sie verschlüsselt, gehasht, gehasht und gesalted oder liegen sie als Klartext vor?

- Aktualität der Zugangsdaten: Wie neu sind die Daten? Wurden sie eventuell schon einmal für kriminelle Aktivitäten genutzt?

- Übertragbarkeit: Wurden zusätzliche Informationen, zum Beispiel personenbezogene Daten oder Zahlungsangaben mitveröffentlicht?

Gelangen Hacker mithilfe von gehackten Login-Daten auch nicht unmittelbar an sensible Informationen von Unternehmen, lassen sie sich doch für unterschiedlichste Cyberattacken wiederverwerten. Mit der richtigen Strategie und dem entsprechenden Know-How erweisen sie sich so als regelrechte Goldgrube.

Kreativer Datenklau

Um die kompromittierten Informationen zu Geld zu machen, nutzen Hacker kreative Taktiken, Techniken und Prozeduren (TTPs). Generell lassen sich fünf Strategien ausmachen:

- Kontoübernahme: Angreifer übernehmen den kompletten Account eines Nutzers, zum Beispiel um unerlaubte Transaktionen (Kreditkartenkäufe, Vertragsabschlüsse) durchzuführen.

- Spear-Phishing: Bei dieser Methode werden die geleakten Daten für einen gezielten Angriff genutzt. Durch die Einsicht in persönliche Verbindungsdaten weiß der Hacker, mit welchen Personen und Unternehmen (zum Beispiel Arbeitgeber, Bank, Versicherung) der Betroffene kommuniziert. Im Anschluss erstellt er auf Basis dieser Kontaktdaten eine Phishing-Mail inklusive Trojaner. Da die Emails authentisch wirken, schöpfen die Opfer häufig keinen Verdacht.

- Credential Stuffing: Viele Nutzer verwenden ein und dieselben Zugangsdaten für mehrere Accounts. Ist der Angreifer erst einmal im Besitz solcher wiederkehrenden Logins (Mailadresse, Nutzername und Passwort), kann er diese Kombination nutzen, um auf andere Konten zuzugreifen – darunter auch Unternehmens-Accounts.

- Erpressung: Ist ein Account erstmal gehackt, können Angreifer auf unterschiedliche private Informationen zugreifen. Das ist besonders dann brisant, wenn es sich um private und sensible Daten handelt. Geleakte Daten von Dating-Websiten lassen sich beispielsweise nutzen, um Mitarbeiter in Führungspositionen unter Druck zu setzen und Geld in Form von Bitcoins zu erpressen. Wer seine Firmen-Mailadresse für private Zwecke verwendet, geht ein noch höheres Risiko ein.

- Botnets: Oft werden die geleakten Mailadressen von Hackern in ein Botnet – eine Gruppe von automatisierten Computerprogrammen – eingegliedert. Die Empfänger erhalten in der Folge permanent Spam- und Phishing-Mails, deren Inhalte die Hacker nutzen, um an finanziell lukrative Informationen zu kommen.