Den Hacker im Browser isolieren: Drei Schritte zum sicheren Surfen in Unternehmen

Autor/Redakteur: Herbert Mayer, Sales Engineer bei Bitdefender/gg

Ob Katzenvideos, Facebook, Webmail, Online-Recherchen oder Businessanwendungen: Mitarbeiter benutzen Browser für eine endlose Zahl an Tätigkeiten, mögen diese nun mit der Arbeit zu tun haben oder nicht. Unternehmen müssen schlichtweg damit rechnen, dass ein Kollege auch einmal unbedacht auf bösartige oder manipulierte Inhalte trifft oder unbedacht klickt. Das stellt nicht einmal ein Problem dar, wenn die Infrastruktur dafür richtig aufgebaut ist. Doch wenn diese bösartigen Inhalte tatsächlich auf dem Endgerät ausgeführt werden, kann der Schaden immens sein und den Angreifern steht der Weg ins Netzwerk offen.

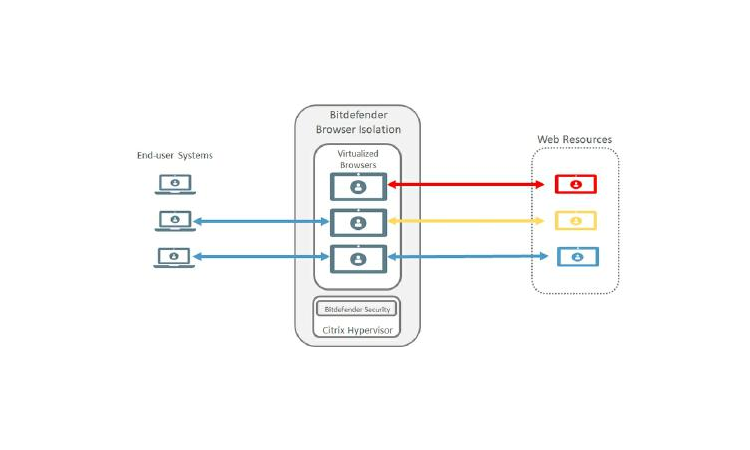

Zurecht vertrauen nur wenige Administratoren in die inhärente Sicherheit von Webbrowsern und der dazugehörigen Plug-Ins. Gleichzeitig verlangen die Endbenutzer Zugang zu einer Vielzahl von internen und externen Webressourcen und lieben die Bequemlichkeit der kleinen Zusatzprogramme im Browser. Den Zugang zu diesem Universum an Inhalten einzuschränken, ist in vielen Fällen unrealistisch, aber ein besonderer Schutz ist ratsam. Zu dem Personenkreis, bei dem er angesichts der heutigen Bedrohungslandschaft dringend geboten ist, gehören Vorstände und Mitarbeiter der Personal- oder Finanzabteilung. Zu den besonders schutzbedürftigen Einsatzszenarien zählen die Verwendung von Legacy Applications, sowie die Nutzung von nicht vertrauenswürdigen Online-Quellen und Webseiten. Unternehmen, die über die Sicherheit ihrer Browser besorgt sind, können etwas tun. Die simple Grundidee ist es, den Browser zu virtualisieren, komplett vom Enduser-System zu entkoppeln und die isolierte Umgebung mit den neuesten Möglichkeiten zur Absicherung virtueller Systeme zu schützen. Selbst wenn ein Angriff im ersten Schritt Erfolg haben sollte oder eine Malware Fuß fassen konnte – sie kann aus ihrem Käfig nicht entkommen und keinen Schaden anrichten.

Warum sind Browser unsicher?

Doch zunächst zur Frage warum Browser eigentlich so unsicher sind. Könnte man sie nicht einfach sicher gestalten? Das Problem besteht darin, dass Webbrowser so konzipiert sind, dass sie sehr heterogenen Rich Content herunterladen und einiges davon lokal ausführen, um Webseiten und Inhalte wiederzugeben. Diese Ausführung von Inhalten stellt ein Risiko dar. Denn Angreifer nutzen Schwachstellen in Browsern und der extrem großen Vielfalt an gängigen Plug-Ins aus. Dies kann zur Kompromittierung des Endgeräts und zur Installation von Ransomware oder anderer Malware führen. Hacker können die benachbarte Infrastruktur im Netzwerk angreifen und ausspionieren. Zum Beispiel nutzen APTs (Advanced Persistent Threats) bevorzugt Browser als Einfallstor, um Organisationen zu infizieren. Dies geschieht oft über Schwachstellen in Plug-Ins wie Adobe Flash, Adobe Reader oder Java.

Schutz durch Endpoint Security und Secure Web Gateways

Die meisten Unternehmen setzen zum Schutz vor Browser-basierten Attacken Lösungen wie Endpoint Anti-Malware und Secure Web Gateways (SWG) ein. Sie bleiben ein notwendiger Bestandteil der Sicherheitsinfrastruktur. Heutige Anti-Malware sucht nach bekannter und unbekannter Malware, überwacht Prozesse, nutzt zahlreiche weitere Sicherheitsmechanismen wie Machine Learning und wehrt die große Masse der Angriffe ab. Doch selbst die besten Lösungen können nicht verhindern, dass neue ausgefeilte Angriffswege manchmal durch die Ritzen gleiten. Ein Beispiel dafür ist die scheinbar legitime Ausführung eines manipulierten Programms nach einem Identitätsdiebstahl.