Edge Computing: Zwei Herausforderungen, die die IT bewältigen muss

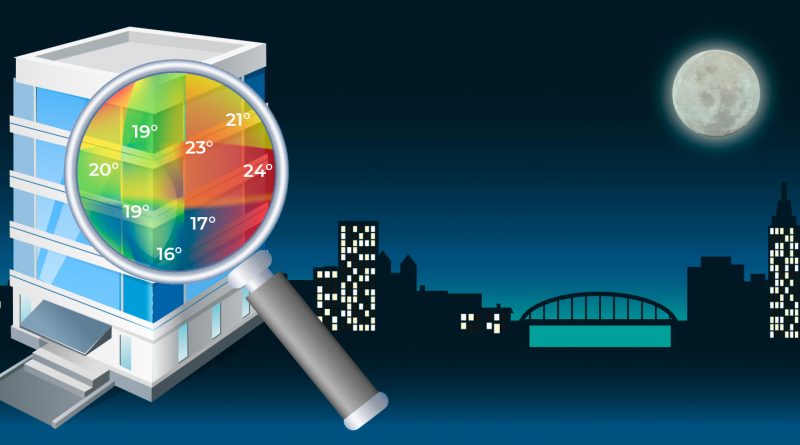

Bis Ende 2022 werden schätzungsweise 90 Prozent der Unternehmen Edge Computing einsetzen und damit die Informationsverarbeitung und Inhaltserfassung näher an die Quellen und Nutzer dieser Informationen verlagern, so einer Studie von Frost und Sullivan. Edge Computing ermöglicht es Unternehmen, Daten nahe an der Quelle zu verarbeiten, zu analysieren, zu filtern und zu speichern, sodass sie schneller auf die Daten reagieren können.

Read More